Kovter virus駆除ガイド

Kovterとは何ですか?

Kovter(トロイの木馬としても知られています。Kovter、トロイの木馬:Win32/Kovter、およびトロイの木馬。コフター297)は、様々なウェブサイトのトラフィックを生成するために設計されたアドウェア型トロイの木馬です。 調査によると、Kovterは通常、悪意のあるMicrosoft Officeの添付ファイル(スパムメールキャンペーンを使用して配布される)と別のトロイの木馬を使用して増殖しています。

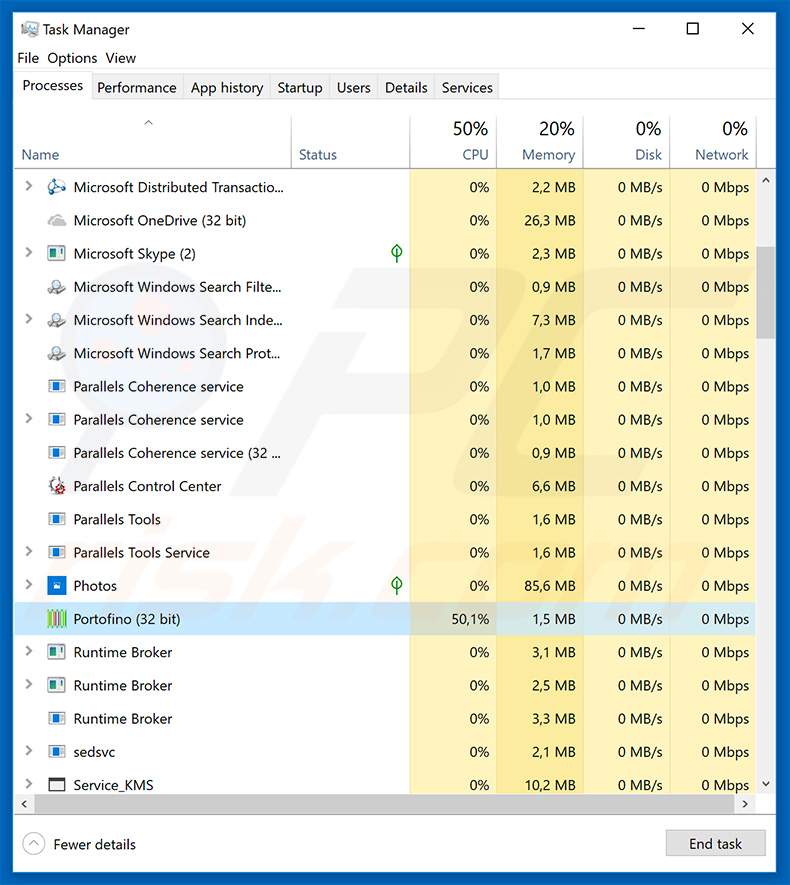

Kovterには、検出を回避する機能が強化された興味深い機能があります。 ほとんどの感染症とは異なり、Kovterはどのファイルにも保存されません。 サイバー犯罪者は、Windowsレジストリ内のエントリの数を作成することによって、このマルウェアをインストールします。 このようにして、検出可能なファイルを保存することなく、システム内のKovterを維持することができます。 Kovterの主な目的は、様々なウェブサイトのトラフィックを生成することです。 これは、バックグラウンドでInternet Explorerのインスタンスの数を実行します。 これらはウェブサイトを訪問し、広告リンク/旗のかちりと言う音を競争するのに使用されている。 このようにして、サイバー犯罪者は、webトラフィックと収益を生成することができます。 これらの感染症の存在は、多くの問題を引き起こす可能性があります。 Internet Explorerのプロセスを実行すると多くのリソースが使用されるため、システムパフォーマンスが大幅に低下します。 さらに、Kovterは、悪意のあるwebサイトを訪問するために使用される可能性があり、,したがって、その存在は、システムの感染症につ Kovterは様々な方法で検出することができます。 通常、Windowsタスクマネージャでランダムに名前のプロセスを実行します(たとえば、分析したサンプルでは”Portofino”と呼ばれるプロセスが実行されました)。 また、複数のInternet Explorerプロセスを表示できるはずです。 KovterのWindowsレジストリエントリは読めない文字を使用して名前が付けられているため、既定のレジストリエディタはそれらを適切に表示できません。 幸いなことに、アンチウイルス/アンチスパイウェアスイートは、このような感染症を検出し、それらを排除することができます。 したがって、前述の症状のいずれかに気づいた場合は、すぐにシステム全体のスキャンを実行し、検出されたすべての脅威を排除します。

| 名前 | トロイの木馬:Win32/Kovter |

| 脅威の種類 | トロイの木馬、アドウェアタイプの感染。 |

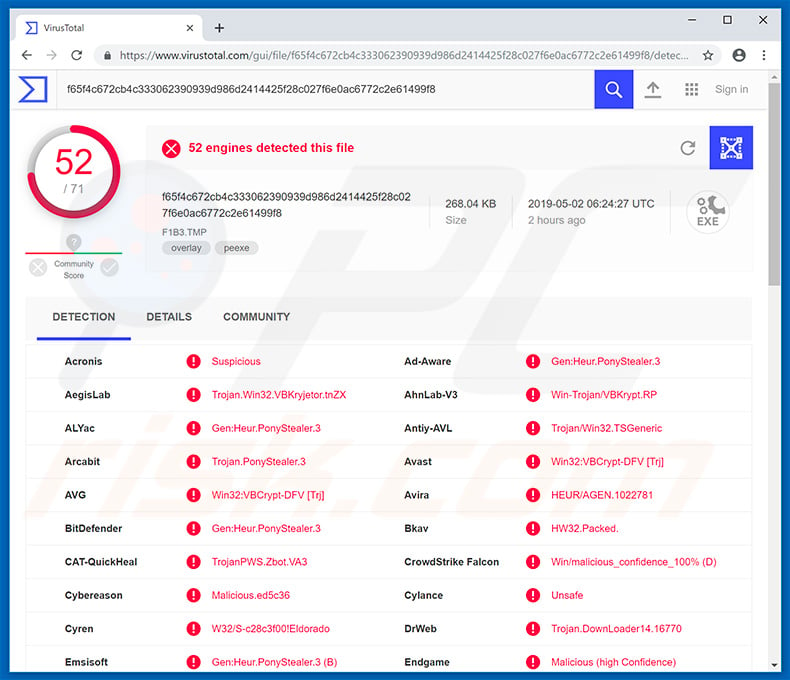

| 検出名 | Avast(Win32:VBCrypt-DFV)、BitDefender(Gen:Heur.ポニステアラー3),ESET-NOD32(Win32/Injectorの変種.CCKM)、カスペルスキー(トロイの木馬。———–VBKryjetor.vya)、完全なリスト(VirusTotal) |

| 悪意のあるプロセス名 | Portofino(プロセス名はkovterの変種によって異なる場合があります)。 |

| 追加情報 | Kovter trojanはシステム上のファイルを保存せず、完全にWindowsレジストリに常駐します。 |

| 症状 | トロイの木馬は、被害者のコンピュータにこっそり侵入し、黙っているように設計されています。 したがって、特定の症状は、感染したマシン上で明確に表示されません。 |

| 配布方法 | 感染した電子メールの添付ファイル、悪意のあるオンライン広告、ソーシャルエンジニアリング、ソフト |

| 損傷 | コンピュータのパフォーマンスとインターネットの速度が低下し、システムリソースが不足しました。 |

| マルウェアの除去(Windows) |

マルウェア感染の可能性を排除するには、正当なウイルス対策ソフトウェアを使用してコンピ 私たちのセキュリティ研究者は、Malwarebytesを使用することをお勧めします。 |

インターネットはトロイの木馬型の感染症(例えば、Bolik、Tofsee、TrickBot、Hancitor、Ursnif)でいっぱいですが、Kovterはかなり珍しいです。 このタイプの感染は、多くの場合、他のマルウェアを増殖させたり、機密情報を収集します。 これらの感染のリスクは、通常、はるかに高いです-彼らの存在は、通常、システム感染(例えば、ランサムウェア、cryptominers、など)につながります。)とプライバシーの問題(クレジットカード/個人情報の盗難、財務上の損失など)。 したがって、これらの他のトロイの木馬と比較して、Kovterは特に有害ではありません。 いずれにしても、トロイの木馬やその他のシステム感染を排除することは、システムの損傷の可能性に関係なく、最優先事項です。

Kovterはどのようにして私のコンピュータに侵入しましたか?

上記のように、Kovterは通常、悪意のあるMicrosoft Officeドキュメントとトロイの木馬と呼ばれる別のトロイの木馬タイプの感染を使用して増殖します。6.42771 悪意のあるMS Officeドキュメントは、通常、さまざまなスパムメールへの添付ファイルとして配布されます。 一度開くと、これらの文書は、一度実行され、ダウンロードし、システムにマルウェアをインストールし、マクロコマンドを、有効にするように求めます。 トロイの木馬などのトロイの木馬。Muldrop6.42771密かにコンピュータに侵入し、追加のマルウェアでそれらを注入します。 これは、開発者がトロイの木馬を増殖させる正確にどのように現在不明です。マルドロップ642771,しかしながら,これらの感染症は、一般的に、前述のスパムメールキャンペーンを使用して増殖しています,偽のソフトウェアアップデーター/亀裂,そして、サードパーティソフトウェアダウンロードソース. 偽のアップデータや亀裂は、ソフトウェアを更新/クラッキングするのではなく、マルウェアをインストールします。 サードパーティのダウンロードソースは、悪意のある実行可能ファイルを正当なソフトウェアとして提示し、ユーザーをだましてマルウェアを手動でダウンロー

マルウェアのインストールを回避するには?

コンピュータ感染の主な理由は、知識不足と不注意な行動です。 コンピュータの安全性の鍵は注意です。 したがって、インターネットを閲覧し、ソフトウェアをダウンロード/インストー 注意して電子メールの添付ファイルを処理します。 ファイル/リンクが無関係である場合(あなたに関係しない場合)、または送信者が疑わしい場合は、何も開かないでください。 サイバー犯罪者は、多くの場合、詐欺を使用することに注意してください(例えば、”あなたは宝くじを獲得した”、”お金があなたのアカウントに転送された”、”あ)疑うことを知らないユーザーをだますために。 これらの詐欺のために落ちてはいけない。 公式のソースからのみソフトウェアをダウンロードし、直接ダウンロードリンクを使用することをお勧めします。 インストールされているオペレーティングシステムやソフトウェアを最新の状態に保ちますが、公式の開発者が提供する実装された機能やツールを使 ソフトウェアの著作権侵害はサイバー犯罪であり、感染のリスクは非常に高いです。 ソフトウェアの著作権侵害は決して考慮すべきではありません。 評判の良いアンチウイルス/アンチスパイウェアスイートをインストールし、すべての回で実行しています。 それは、システムに害を与える前に、このソフトウェアは、マルウェアを検出し、排除することができます。 お使いのコンピュータが既に感染していると思われる場合は、我々は自動的に侵入したマルウェアを排除するために、Windows用Malwarebytesをでスキャンを実行するこ

各種アンチウイルスエンジンにおけるKovterの脅威名:

インスタント自動マルウェア除去でkovterトロイの木馬の検出:手動の脅威の除去は、高度なコンピュータスキルを必要とする時間がかかり、複雑なプロセ Malwarebytesは、マルウェアを取り除くために推奨されるプロの自動マルウェア除去ツールです。 以下のボタンをクリックしてダウンロードしてください。

▶Malwarebytesをダウンロードするこのウェブサイトに記載されているソフトウェアをダウンロードす フル機能の製品を使用するには、Malwarebytesのライセンスを購入する必要があります。 利用可能な14日間の無料トライアル。

クイックメニュー:

- Kovterとは何ですか?

- ステップ1。 Kovterマルウェアの手動除去.

- ステップ2。 お使いのコンピュータがきれいであるかどうかを確認してください。

マルウェアを手動で削除するには?

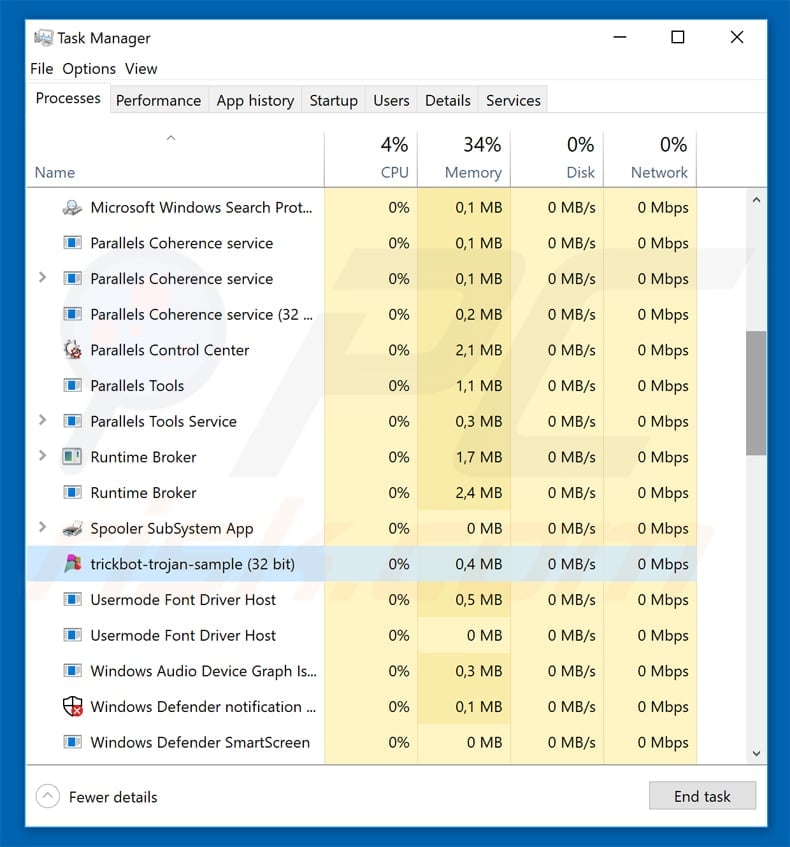

手動でのマルウェアの削除は複雑な作業です-通常、ウイルス対策プログラムまたはマルウェア対策プログラムが自動的にこれを行うことを許可す このマルウェアを削除するには、Malwarebytes For Windowsを使用することをお勧めします。 手動でマルウェアを削除したい場合は、最初のステップは、削除しようとしているマルウェアの名前を識別することです。 ユーザーのコンピューターで実行されている不審なプログラムの例を次に示します:

タスクマネージャーなどを使用してコンピューターで実行されているプログラムの一覧を確認し、不審に見えるプログラムを特定した場合は、次の手順を続行する必要があります:

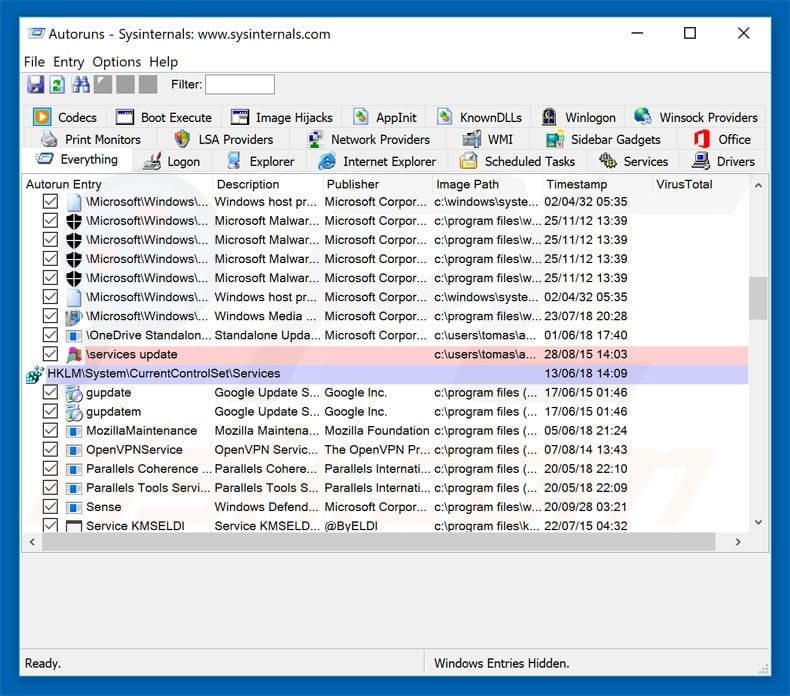

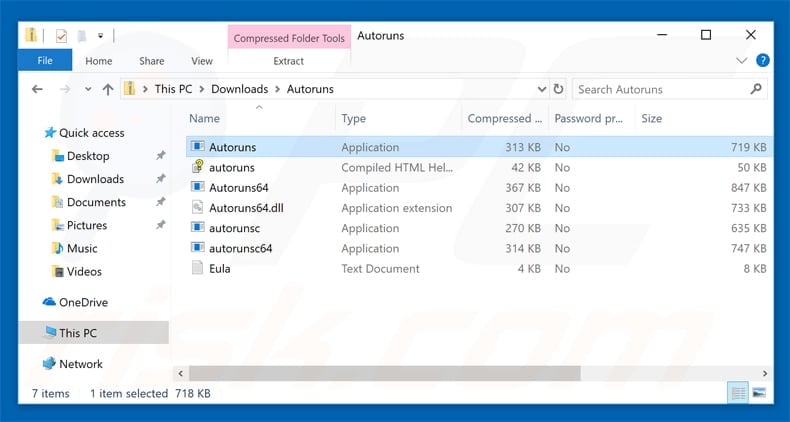

Autorunsというプログラムをダウンロードします。 このプログラムは、自動起動アプリケーション、レジストリ、およびファイルシステムの場所を示しています:

Autorunsというプログラムをダウンロードします。 このプログラムは、自動起動アプリケーション、レジストリ、およびファイルシステムの場所を示しています:

コンピュータをセーフモードで再起動します。

コンピュータをセーフモードで再起動します。

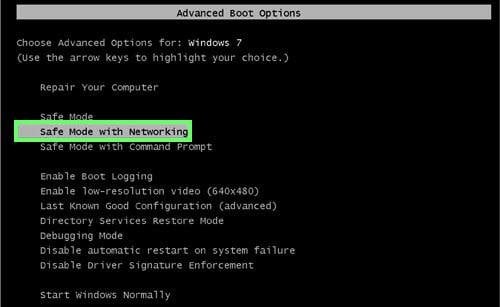

Windows XPおよびWindows7のユーザー:コンピュータをセーフモードで起動します。 “スタート”をクリックし、”シャットダウン”をクリックし、”再起動”をクリックします。 コンピュータの起動プロセス中に、Windowsの詳細オプションメニューが表示されるまでキーボードのF8キーを複数回押し、リストからセーフモードとネットワーキングを選

Windows7を”ネットワークを使用したセーフモード”で起動する方法を示すビデオ”:

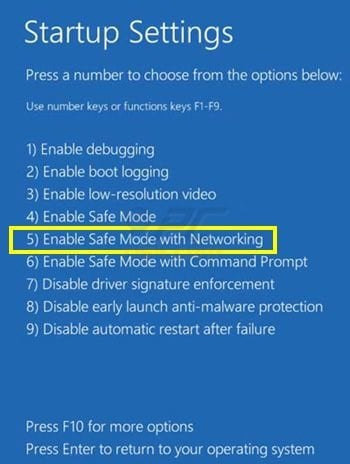

Windows8ユーザー:スタートWindows8はネットワークでセーフモードです-Windows8のスタート画面に移動し、「詳細」と入力し、検索結果で「設定」を選択します。 [高度な起動オプション]をクリックし、開いた[一般的なPC設定]ウィンドウで、[高度な起動]を選択します。 「今すぐ再起動」ボタンをクリックします。 お使いのコンピュータは今、”高度なスタートアップオプションメニュー”に再起動します。 「トラブルシューティング」ボタンをクリックし、「詳細オプション」ボタンをクリックします。 詳細オプション画面で、”スタートアップ設定”をクリックします。 「再起動」ボタンをクリックします。 PCが起動設定画面で再起動します。 F5キーを押して、ネットワークを使用してセーフモードで起動します。

Windows8を”セーフモードwith Networking”で起動する方法を示すビデオ”:

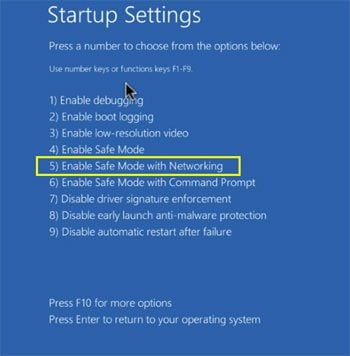

Windows10ユーザー:Windowsロゴをクリックし、電源アイコンを選択します。 開いたメニューで、キーボードの”Shift”ボタンを押しながら”再起動”をクリックします。 「オプションの選択」ウィンドウで「トラブルシューティング」をクリックし、次に「詳細オプション」を選択します。 詳細オプションメニューで”スタートアップ設定”を選択し、”再起動”ボタンをクリックします。 次のウィンドウでは、キーボードの”F5″ボタンをクリックする必要があります。 これは、ネットワークとセーフモードでオペレーティングシステムを再起動します。

Windows10を”セーフモードwith Networking”で起動する方法を示すビデオ”:

ダウンロードしたアーカイブを抽出し、Autorunsを実行します。exeファイル。

ダウンロードしたアーカイブを抽出し、Autorunsを実行します。exeファイル。

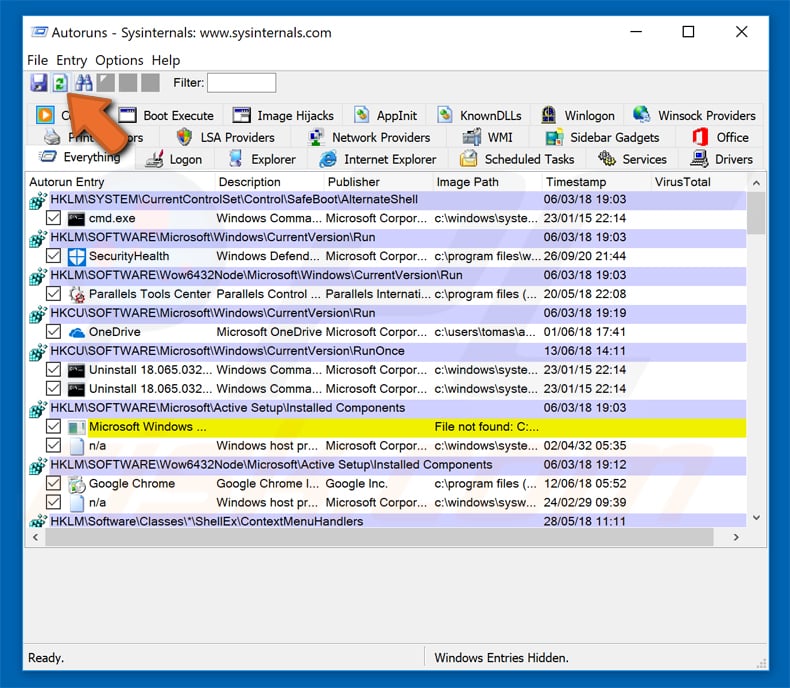

Autorunsアプリケーションで、上部の”オプション”をクリックし、”空の場所を非表示にする”と”Windowsエントリを非表示にする”オプションのチェックを外します。 この手順の後、”更新”アイコンをクリックします。

Autorunsアプリケーションで、上部の”オプション”をクリックし、”空の場所を非表示にする”と”Windowsエントリを非表示にする”オプションのチェックを外します。 この手順の後、”更新”アイコンをクリックします。

Autorunsアプリケーションによって提供されるリストを確認し、除去するマルウェアファイルを見つけます。

Autorunsアプリケーションによって提供されるリストを確認し、除去するマルウェアファイルを見つけます。

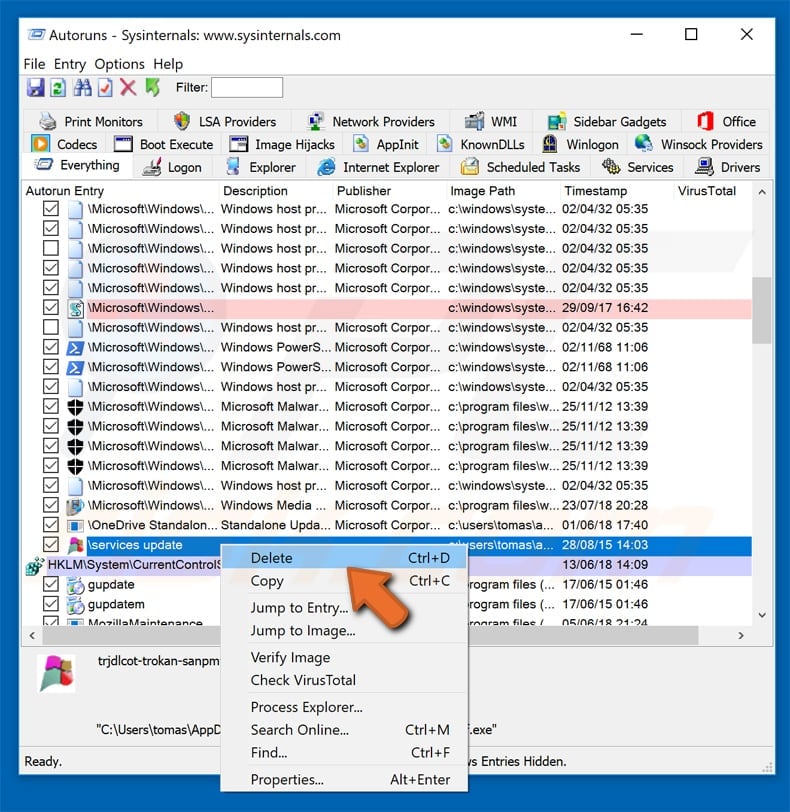

その完全なパスと名前を書き留めておく必要があります。 一部のマルウェアは、正当なWindowsプロセス名の下にプロセス名を非表示にすることに注意してください。 この段階では、システムファイルの削除を避けることが非常に重要です。 あなたが削除したい不審なプログラムを見つけた後,右その名前の上にマウスをクリックし、選択します”削除”.

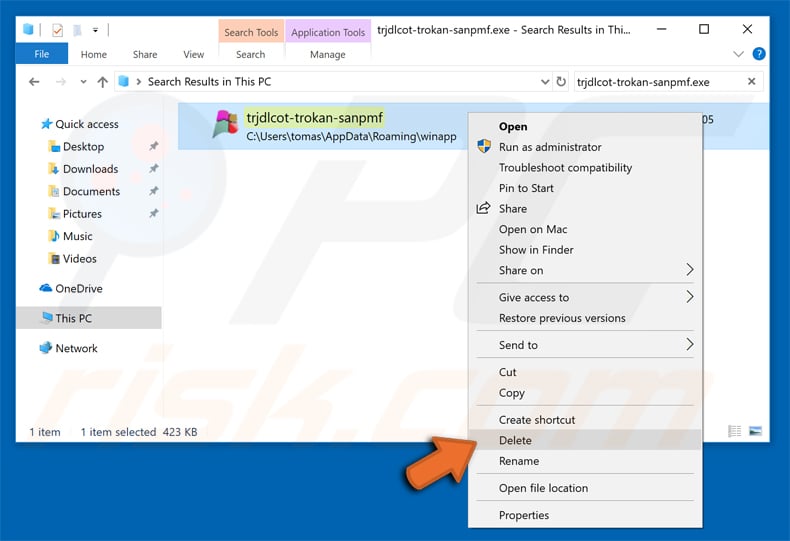

Autorunsアプリケーションを介してマルウェアを削除した後(これにより、次回のシステム起動時にマルウェアが自動的に実行されないようになります)、コンピュータ上のマルウェア名を検索する必要があります。 先に進む前に、隠しファイルとフォルダを有効にしてください。 マルウェアのファイルが見つかった場合は、必ず削除してください。

コンピュータを通常モードで再起動します。 これらの手順に従うと、コンピュータからマルウェアを削除する必要があります。 手動での脅威の除去には、高度なコンピュータスキルが必要です。 あなたはこれらのスキルを持っていない場合は、ウイルス対策やマルウェア対策プログラムにマルウェアの除去を残します。 これらの手順は、高度なマルウェア感染では動作しない可能性があります。 いつものように、後でマルウェアを削除しようとするよりも、感染を防ぐのが最善です。 お使いのコンピュータを安全に保つために、最新のオペレーティングシステムの更新プログラムをインストールし、ウイルス対策ソフトウェアを使用します。

お使いのコンピュータにマルウェア感染がないことを確認するには、Malwarebytes For Windowsでスキャンすることをお勧めします。