Kovter virus removal guide

Was ist Kovter?

Kovter (auch bekannt als Trojan.Kovter, Trojan:Win32/Kovter und Trojan.Kovter.297) ist ein Adware-Trojaner, der Traffic für verschiedene Websites generieren soll. Untersuchungen zeigen, dass Kovter typischerweise mit bösartigen Microsoft Office-Anhängen (die über Spam-E-Mail-Kampagnen verteilt werden) und einem anderen Trojaner verbreitet wird.

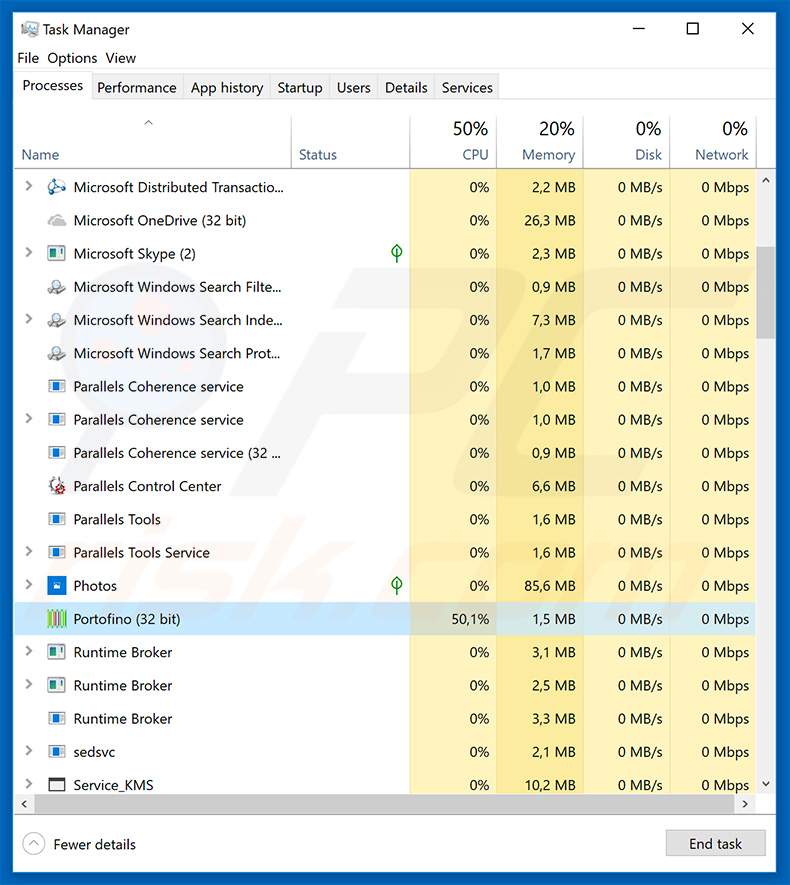

Kovter verfügt über eine interessante Funktion, die die Erkennung verbessert. Im Gegensatz zu den meisten Infektionen wird Kovter in keiner Datei gespeichert. Cyberkriminelle installieren diese Malware, indem sie eine Reihe von Einträgen in der Windows-Registrierung erstellen. Auf diese Weise können sie Kovter in Systemen verwalten, ohne erkennbare Dateien speichern zu müssen. Der Hauptzweck von Kovter ist es, Traffic für verschiedene Websites zu generieren. Es läuft eine Reihe von Internet Explorer-Instanzen im Hintergrund. Diese werden verwendet, um Websites zu besuchen und Klicks auf Werbelinks / Banner zu emulieren. Auf diese Weise können Cyberkriminelle Webverkehr und Einnahmen generieren. Das Vorhandensein dieser Infektionen kann eine Reihe von Problemen verursachen. Die Systemleistung nimmt erheblich ab, da das Ausführen von Internet Explorer-Prozessen viele Ressourcen verbraucht. Darüber hinaus kann Kovter verwendet werden, um bösartige Websites zu besuchen, und daher kann seine Anwesenheit zu Systeminfektionen führen. Kovter kann auf verschiedene Arten erkannt werden. Normalerweise wird im Windows Task-Manager ein zufällig benannter Prozess ausgeführt (z. B. hat das von uns analysierte Beispiel einen Prozess namens „Portofino“ ausgeführt). Sie sollten auch in der Lage sein, mehrere Internet Explorer-Prozesse zu sehen. Die Windows-Registrierungseinträge von Kovter werden mit unlesbaren Zeichen benannt, und daher kann der Standardregistrierungseditor sie nicht richtig anzeigen. Glücklicherweise sind Anti-Virus / Anti-Spyware-Suiten in der Lage, solche Infektionen zu erkennen und zu beseitigen. Wenn Sie eines der oben genannten Symptome bemerkt haben, führen Sie daher sofort einen vollständigen Systemscan durch und beseitigen Sie alle erkannten Bedrohungen.

| Bezeichnung | Trojan:Win32/Kovter |

| Bedrohungsart | Trojaner, Adware-Infektion. |

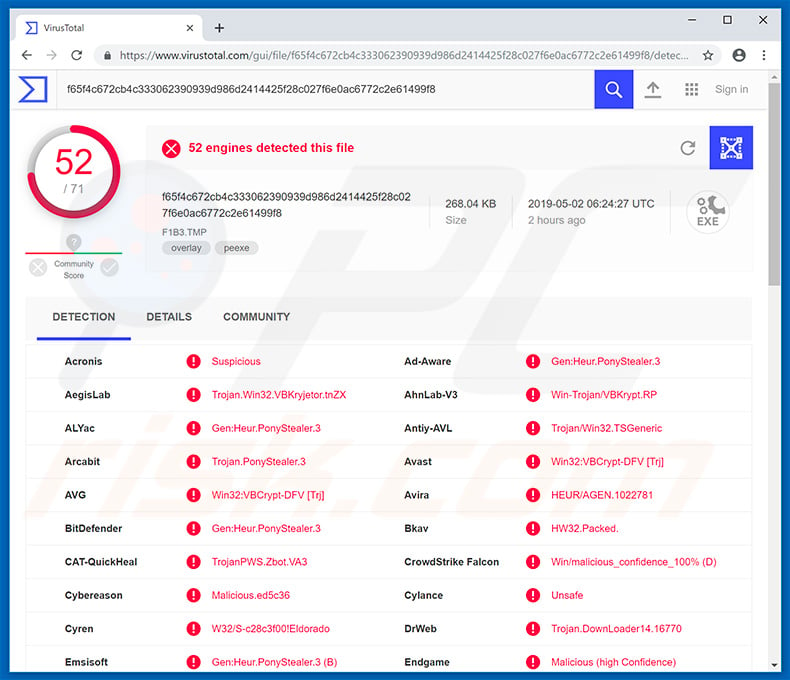

| Erkennung Namen | Avast (Win32: VBCrypt-DFV ), BitDefender (Gen: Heur.PonyStealer.3), ESET-NOD32 (eine Variante von Win32/).CCKM), Kaspersky (Trojaner.Win32.VBKryjetor.vya), Vollständige Liste (VirusTotal) |

| Bösartige Prozessname (n) | Portofino (der Prozessname kann auf Kovter-Variante variieren). |

| Zusätzliche Informationen | Kovter Trojan speichert keine Dateien auf dem System und befindet sich vollständig in der Windows-Registrierung. |

| Symptome | Trojaner wurden entwickelt, um heimlich den Computer des Opfers zu infiltrieren und still zu bleiben. Daher sind auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar. |

| Verteilungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Verminderte Computerleistung und Internetgeschwindigkeit, fehlende Systemressourcen. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu beseitigen, scannen Sie Ihren Computer mit legitimer Antivirensoftware. Unsere Sicherheitsforscher empfehlen die Verwendung von Malwarebytes. |

Das Internet ist voll von Trojanern (z. B. Bolik, Tofsee, TrickBot, Hancitor und Ursnif), Kovter ist jedoch eher ungewöhnlich. Infektionen dieser Art vermehren häufig andere Malware oder sammeln vertrauliche Informationen. Das Risiko dieser Infektionen ist in der Regel viel höher – ihre Anwesenheit führt normalerweise zu Systeminfektionen (z. B. Ransomware, Cryptominers usw.) und Datenschutzfragen (Kreditkarten- / Identitätsdiebstahl, finanzieller Verlust usw.). Daher ist Kovter im Vergleich zu diesen anderen Trojanern nicht besonders schädlich. In jedem Fall ist die Beseitigung von Trojanern und anderen Systeminfektionen von größter Bedeutung, unabhängig von ihrem Potenzial für Systemschäden.

Wie hat Kovter meinen Computer infiltriert?

Wie oben erwähnt, wird Kovter typischerweise mit bösartigen Microsoft Office-Dokumenten und einer anderen Trojaner-Infektion namens Trojan verbreitet.MulDrop6.42771. Bösartige MS Office-Dokumente werden normalerweise als Anhänge an verschiedene Spam-E-Mails verteilt. Nach dem Öffnen werden diese Dokumente aufgefordert, Makrobefehle zu aktivieren, die nach der Ausführung Malware herunterladen und im System installieren. Trojaner wie Trojaner.MulDrop6.42771 heimlich infiltrieren Computer und injizieren sie mit zusätzlicher Malware. Es ist derzeit unbekannt, wie genau Entwickler vermehren Trojaner.MulDrop6.42771, jedoch, Diese Infektionen werden im Allgemeinen mit den oben genannten Spam-E-Mail-Kampagnen vermehrt, gefälschte Software-Updater / Risse, und Software-Download-Quellen von Drittanbietern. Gefälschte Updater und Cracks installieren Malware, anstatt Software zu aktualisieren / zu knacken. Download-Quellen von Drittanbietern präsentieren schädliche ausführbare Dateien als legitime Software, Dadurch werden Benutzer dazu verleitet, Malware manuell herunterzuladen und zu installieren.

Wie vermeide ich die Installation von Malware?

Die Hauptgründe für Computerinfektionen sind schlechtes Wissen und unvorsichtiges Verhalten. Der Schlüssel zur Computersicherheit ist Vorsicht. Achten Sie daher beim Surfen im Internet und beim Herunterladen / Installieren von Software darauf. Behandeln Sie E-Mail-Anhänge mit Sorgfalt. Wenn die Datei / der Link irrelevant ist (Sie nicht betrifft) oder der Absender verdächtig ist, öffnen Sie nichts. Beachten Sie, dass Cyberkriminelle häufig Betrügereien verwenden (z. B. „Sie haben eine Lotterie gewonnen“, „Geld wurde auf Ihr Konto überwiesen“, „Sie haben ein Paket erhalten“ usw.), um ahnungslose Benutzer auszutricksen. Fallen Sie nicht auf diese Betrügereien herein. Laden Sie Software nur von offiziellen Quellen herunter, vorzugsweise über direkte Download-Links. Halten Sie installierte Betriebssysteme und Software auf dem neuesten Stand, verwenden Sie jedoch implementierte Funktionen oder Tools, die von den offiziellen Entwicklern bereitgestellt werden. Softwarepiraterie ist eine Cyberkriminalität und das Infektionsrisiko ist extrem hoch. Softwarepiraterie sollte niemals in Betracht gezogen werden. Haben Sie eine seriöse Anti-Virus / Anti-Spyware-Suite installiert und läuft zu allen Zeiten. Diese Software kann Malware erkennen und beseitigen, bevor sie das System schädigt. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Malwarebytes für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Kovter Bedrohung Namen in verschiedenen Anti-Virus-Engines:

Sofortige automatische Malware-Entfernung:Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Malwarebytes ist ein professionelles, automatische Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es herunter, indem Sie auf die Schaltfläche unten klicken:

▼ DOWNLOAD Malwarebytesdurch das Herunterladen einer auf dieser Website aufgeführten Software stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Malwarebytes erwerben. 14 tage kostenlose Testversion verfügbar.

Schnellmenü:

- Was ist Kovter?

- SCHRITT 1. Manuelle Entfernung von Kovter Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie kann man das Malware Problem lösen?

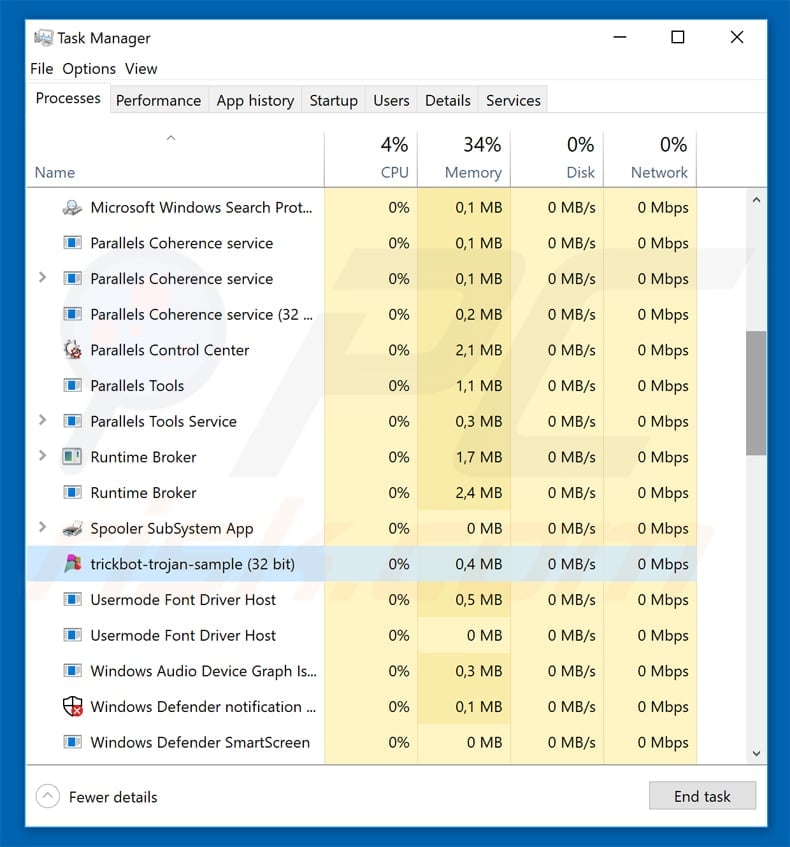

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe – normalerweise ist es am besten, Antiviren- oder Anti-Malware-Programmen zu erlauben, dies automatisch zu tun. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Malwarebytes für Windows. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie entfernen möchten. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mithilfe des Task-Managers, und ein verdächtiges Programm identifiziert haben, sollten Sie mit den folgenden Schritten fortfahren:

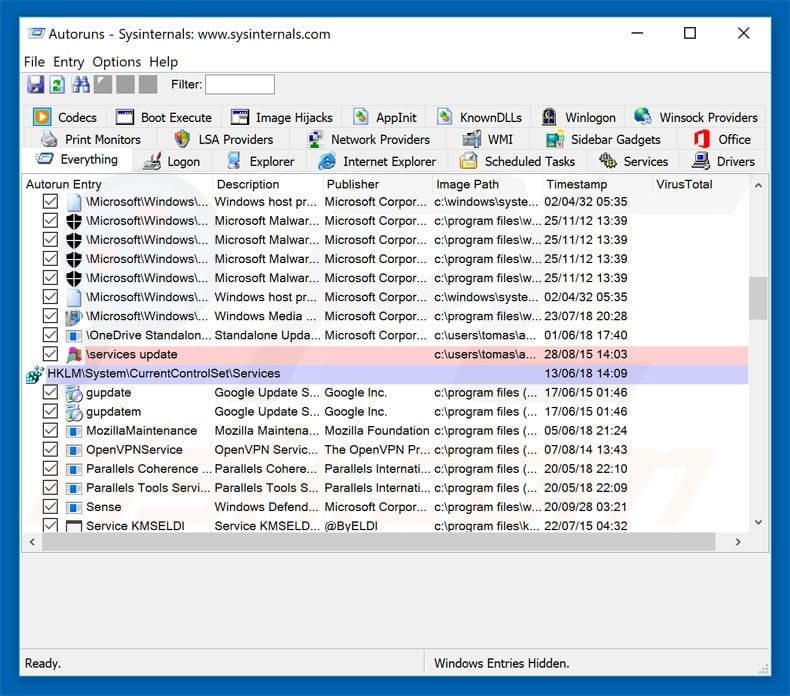

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierung und Dateisystemspeicherorte:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierung und Dateisystemspeicherorte:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

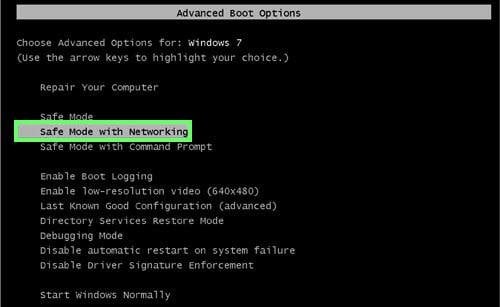

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neustart, klicken Sie auf OK. Drücken Sie während des Startvorgangs des Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das erweiterte Windows-Optionsmenü angezeigt wird, und wählen Sie dann den abgesicherten Modus mit Netzwerk aus der Liste aus.

Video zum Starten von Windows 7 im „Abgesicherten Modus mit Netzwerk“:

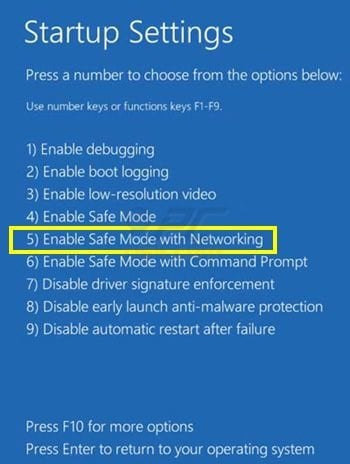

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerk – Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Wählen Sie im geöffneten Fenster „Allgemeine PC-Einstellungen“ die Option „Erweiterter Start“. Klicken Sie auf die Schaltfläche „Jetzt neu starten“. Ihr Computer wird nun im Menü „Erweiterte Startoptionen“ neu gestartet. Klicken Sie auf die Schaltfläche „Problembehandlung“ und dann auf die Schaltfläche „Erweiterte Optionen“. Klicken Sie im Bildschirm Erweiterte Option auf „Starteinstellungen“. Klicken Sie auf die Schaltfläche „Neustart“. Ihr PC wird in den Starteinstellungen Bildschirm neu gestartet. Drücken Sie F5, um im abgesicherten Modus mit Netzwerk zu starten.

Video zum Starten von Windows 8 im „Abgesicherten Modus mit Netzwerk“:

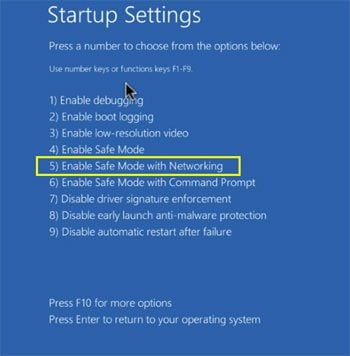

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf „Neustart“, während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster „Option auswählen“ auf „Fehlerbehebung“ und wählen Sie als Nächstes „Erweiterte Optionen“. Wählen Sie im Menü Erweiterte Optionen „Starteinstellungen“ und klicken Sie auf die Schaltfläche „Neustart“. Im folgenden Fenster sollten Sie auf die Schaltfläche „F5“ auf Ihrer Tastatur klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerk neu gestartet.

Video zum Starten von Windows 10 im „Abgesicherten Modus mit Netzwerk“:

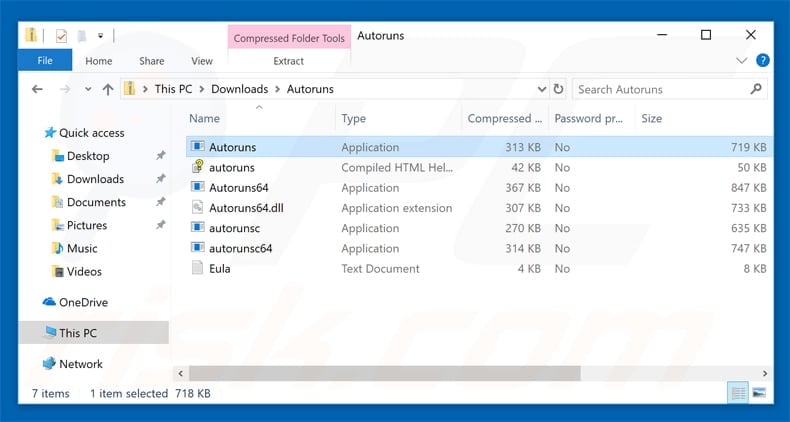

Entpacken Sie das heruntergeladene Archiv und führen Sie die Autoruns aus.exe-Datei.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Autoruns aus.exe-Datei.

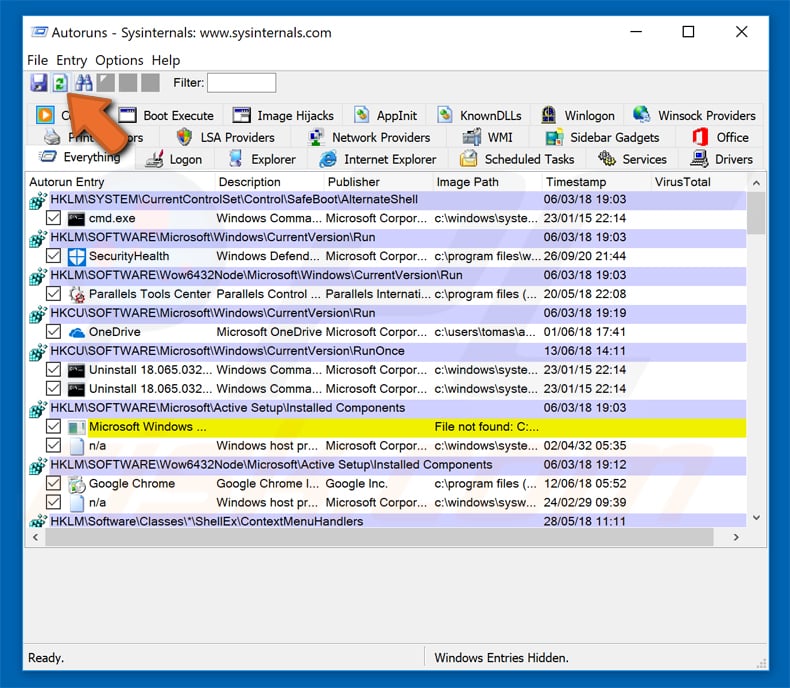

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren“.

Klicken Sie in der Autoruns-Anwendung oben auf „Optionen“ und deaktivieren Sie die Optionen „Leere Speicherorte ausblenden“ und „Windows-Einträge ausblenden“. Klicken Sie nach diesem Vorgang auf das Symbol „Aktualisieren“.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

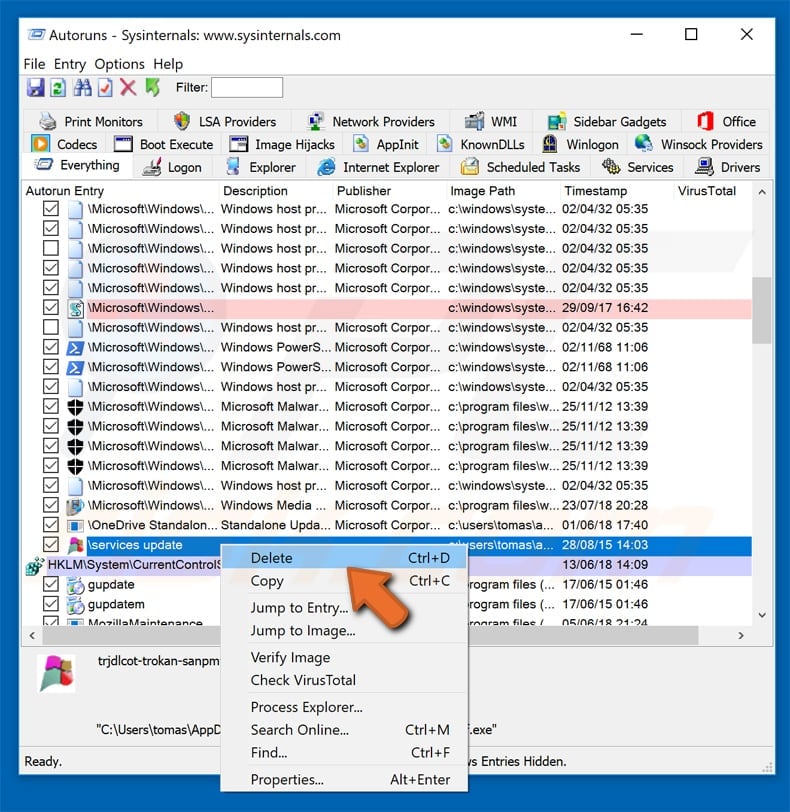

Sie sollten den vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware versteckt Prozessnamen unter legitimen Windows-Prozessnamen. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie „Löschen“.

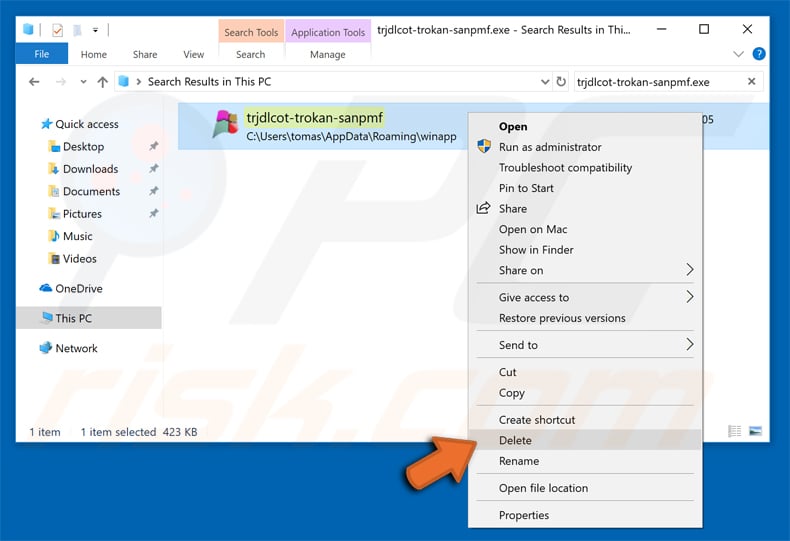

Nachdem Sie die Malware über die Autoruns-Anwendung entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie die Datei der Malware finden, entfernen Sie sie unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte ausführen, sollten Sie Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung einer Bedrohung fortgeschrittene Computerkenntnisse voraussetzt. Wenn Sie nicht über diese Fähigkeiten verfügen, überlassen Sie die Entfernung von Malware Antiviren- und Anti-Malware-Programmen. Diese Schritte funktionieren möglicherweise nicht mit erweiterten Malware-Infektionen. Wie immer ist es am besten, eine Infektion zu verhindern, als zu versuchen, Malware später zu entfernen. Um Ihren Computer zu schützen, installieren Sie die neuesten Betriebssystemupdates und verwenden Sie Antivirensoftware.

Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Malwarebytes für Windows zu scannen.