Guía de eliminación de virus de Kovter

¿Qué es Kovter?

Kovter (también conocido como Troyano.Kovter, Troyano: Win32 / Kovter, y Troyano.Kovter.297) es un troyano de tipo adware diseñado para generar tráfico para varios sitios web. La investigación muestra que Kovter suele proliferar utilizando archivos adjuntos maliciosos de Microsoft Office (que se distribuyen mediante campañas de correo electrónico no deseado) y otro troyano.

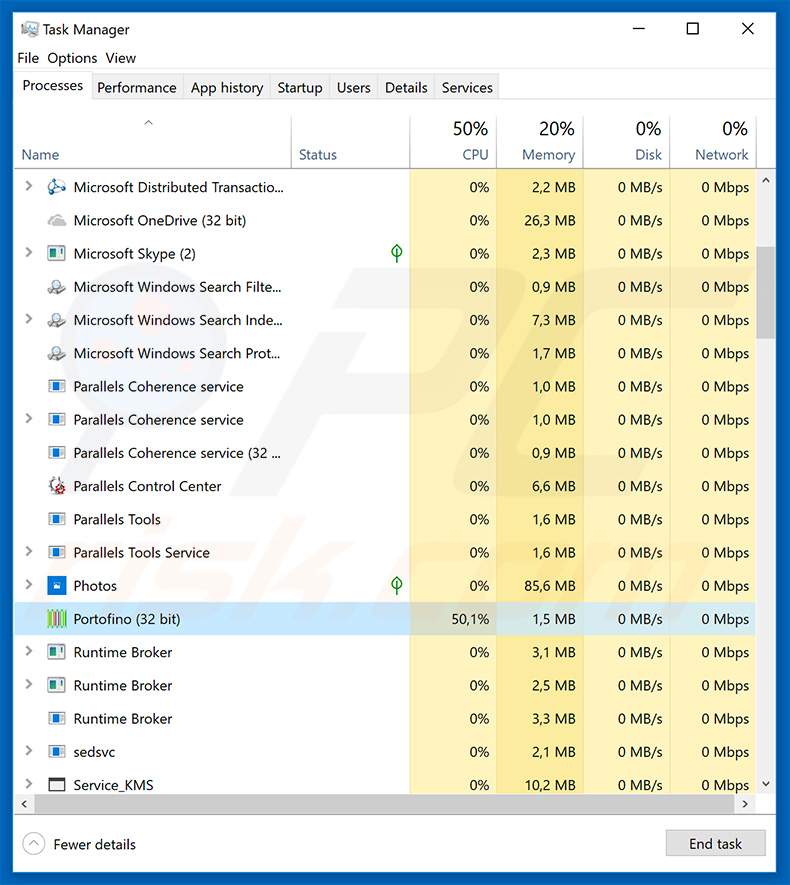

Kovter tiene una característica interesante que mejora su capacidad para evitar la detección. A diferencia de la mayoría de las infecciones, Kovter no se almacena en ningún archivo. Los ciberdelincuentes instalan este malware creando una serie de entradas en el Registro de Windows. De esta manera, pueden mantener a Kovter en sistemas sin tener que almacenar archivos detectables. El objetivo principal de Kovter es generar tráfico para varios sitios web. Ejecuta varias instancias de Internet Explorer en segundo plano. Se utilizan para visitar sitios web y emular clics en enlaces/banners publicitarios. De esta manera, los delincuentes cibernéticos pueden generar tráfico web e ingresos. La presencia de estas infecciones puede causar varios problemas. El rendimiento del sistema disminuye significativamente, ya que la ejecución de procesos de Internet Explorer utiliza muchos recursos. Además, Kovter puede ser utilizado para visitar sitios web maliciosos y, por lo tanto, su presencia puede conducir a infecciones del sistema. Kovter se puede detectar de varias maneras. Por lo general, ejecuta un proceso con nombre aleatorio en el administrador de tareas de Windows (por ejemplo, la muestra que analizamos ejecutó un proceso llamado «Portofino»). También debería poder ver varios procesos de Internet Explorer. Las entradas del registro de Windows de Kovter se nombran con caracteres ilegibles, por lo que el Editor del Registro predeterminado no puede mostrarlas correctamente. Afortunadamente, las suites antivirus / antispyware son capaces de detectar este tipo de infecciones y eliminarlas. Por lo tanto, si ha notado alguno de los síntomas antes mencionados, ejecute inmediatamente un análisis completo del sistema y elimine todas las amenazas detectadas.

| Nombre | Troyano: Win32 / Kovter |

| Tipo de amenaza | Troyano, infección de tipo adware. |

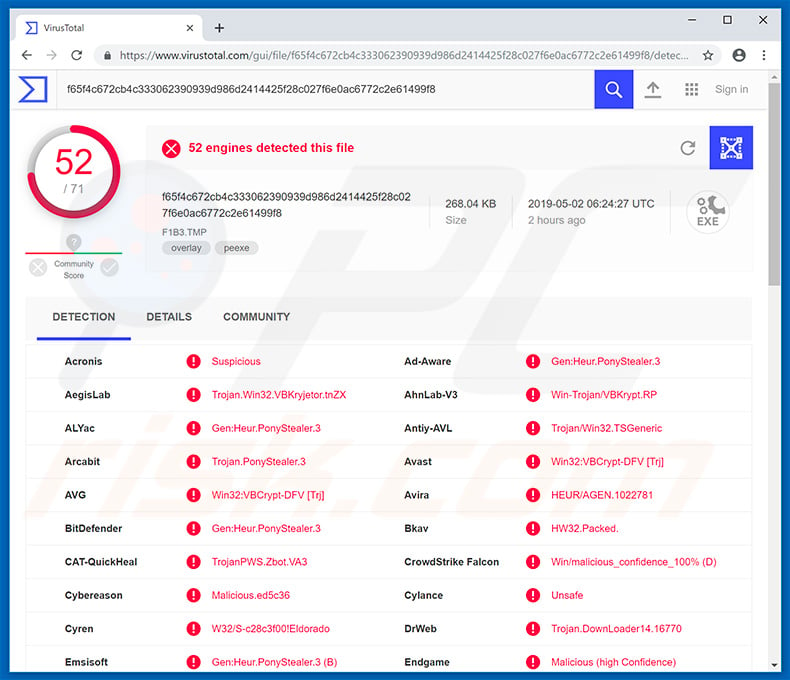

| Nombres de detección | Avast (Win32:VBCrypt-DFV ), BitDefender (Gen:Heur.PonyStealer.3), ESET-NOD32 (una variante de Win32 / Inyector.CCKM), Kaspersky (Trojan.Win32.VBKryjetor.vya), Lista completa (VirusTotal) |

| Nombre(s) de proceso malicioso (s) | Portofino (el nombre del proceso puede variar en la variante de Kovter). |

| Información adicional | Kovter trojan no almacena ningún archivo en el sistema y reside completamente en el Registro de Windows. |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio. Por lo tanto, ningún síntoma en particular es claramente visible en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios en línea maliciosos, ingeniería social, grietas de software. |

| Daños | Disminución del rendimiento del equipo y de la velocidad de Internet, falta de recursos del sistema. |

| Eliminación de Malware (Windows) |

Para eliminar posibles infecciones de malware, escanee su computadora con software antivirus legítimo. Nuestros investigadores de seguridad recomiendan el uso de Malwarebytes. |

Internet está lleno de infecciones de tipo troyano (por ejemplo, Bolik, Tofsee, TrickBot, Hancitor y Ursnif), sin embargo, Kovter es bastante poco común. Las infecciones de este tipo a menudo proliferan otros programas maliciosos o recopilan información confidencial. El riesgo de estas infecciones suele ser mucho mayor: su presencia suele conducir a infecciones del sistema (por ejemplo, ransomware, criptomineros, etc.).) y cuestiones de privacidad (robo de identidad/tarjeta de crédito, pérdida financiera, etc.). Por lo tanto, en comparación con estos otros troyanos, Kovter no es particularmente dañino. En cualquier caso, la eliminación de troyanos y otras infecciones del sistema es primordial, sin importar su potencial de daño al sistema.

¿Cómo se infiltró Kovter en mi computadora?

Como se mencionó anteriormente, Kovter suele proliferar utilizando documentos maliciosos de Microsoft Office y otra infección de tipo troyano llamada Troyano.MulDrop6. 42771. Los documentos maliciosos de MS Office generalmente se distribuyen como archivos adjuntos a varios correos electrónicos no deseados. Una vez abiertos, estos documentos piden habilitar comandos de macro, que, una vez ejecutados, descargan e instalan malware en el sistema. Troyanos como Trojan.MulDrop6. 42771 infiltrarse sigilosamente en computadoras e inyectarles malware adicional. Actualmente se desconoce exactamente cómo proliferan los desarrolladores de Troyanos.MulDrop6.42771, sin embargo, estas infecciones generalmente proliferan utilizando las campañas de correo electrónico no deseado antes mencionadas, actualizadores/grietas de software falsos y fuentes de descarga de software de terceros. Los actualizadores y grietas falsos instalan malware en lugar de actualizar/descifrar software. Las fuentes de descarga de terceros presentan ejecutables maliciosos como software legítimo, engañando así a los usuarios para que descarguen e instalen malware manualmente.

¿Cómo evitar la instalación de malware?

Las principales razones de las infecciones informáticas son el escaso conocimiento y el comportamiento descuidado. La clave de la seguridad informática es la precaución. Por lo tanto, preste atención al navegar por Internet y descargar/instalar software. Maneje los archivos adjuntos de correo electrónico con cuidado. Si el archivo / enlace es irrelevante (no le concierne) o el remitente es sospechoso, no abra nada. Tenga en cuenta que los delincuentes cibernéticos a menudo usan estafas (por ejemplo, «ha ganado una lotería», «se ha transferido dinero a su cuenta», «ha recibido un paquete», etc.) para engañar a usuarios desprevenidos. No caiga en estas estafas. Descargue software solo de fuentes oficiales, preferiblemente utilizando enlaces de descarga directa. Mantenga actualizados los sistemas operativos y el software instalados, sin embargo, utilice funciones o herramientas implementadas proporcionadas por los desarrolladores oficiales. La piratería de software es un delito cibernético y el riesgo de infecciones es extremadamente alto. La piratería de software nunca debe considerarse. Tenga instalado y funcionando en todo momento un conjunto de antivirus/antispyware de buena reputación. Este software puede detectar y eliminar malware antes de que dañe el sistema. Si cree que su equipo ya está infectado, le recomendamos que ejecute un análisis con Malwarebytes para Windows para eliminar automáticamente el malware infiltrado.

Nombres de amenazas Kovter en varios motores antivirus:

Eliminación automática instantánea de malware: La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Malwarebytes es una herramienta profesional de eliminación automática de malware que se recomienda para deshacerse del malware. Descárguelo haciendo clic en el botón de abajo:

▼ DESCARGUE Malwarebytesbastando cualquier software que aparezca en este sitio web, acepta nuestra Política de Privacidad y Términos de Uso. Para usar un producto con todas las funciones, debe comprar una licencia para Malwarebytes. prueba gratuita de 14 días disponible.

menú Rápido:

- ¿Qué es Kovter?

- PASO 1. Extracción manual del malware Kovter.

- PASO 2. Compruebe si su computadora está limpia.

¿Cómo eliminar el malware de forma manual?

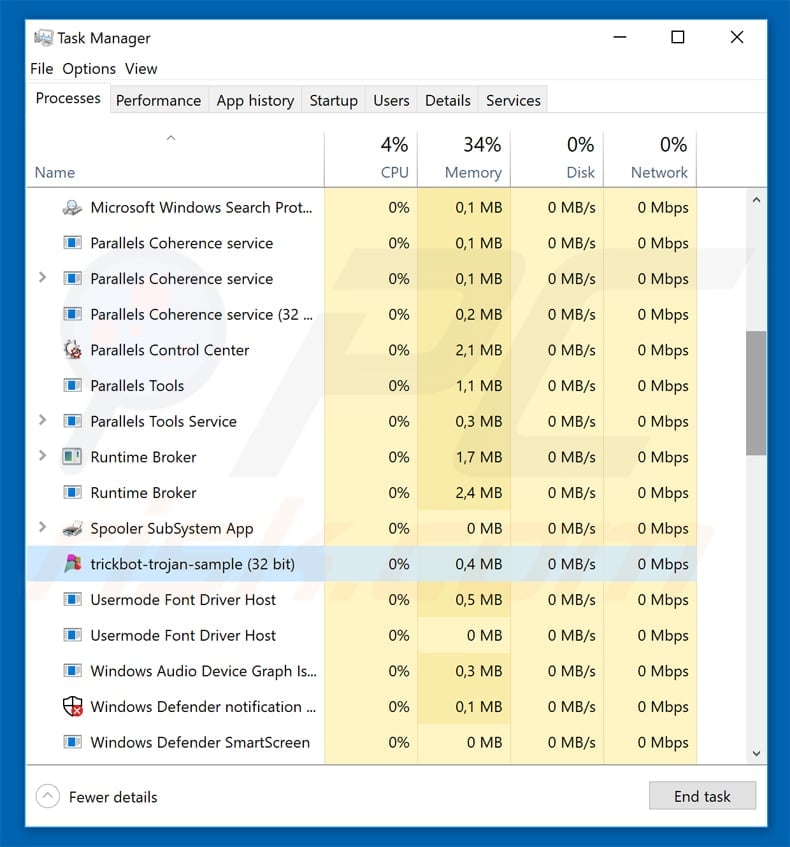

La eliminación manual de malware es una tarea complicada; por lo general, lo mejor es permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos usar Malwarebytes para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Este es un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si ha marcado la lista de programas que se ejecutan en su equipo, por ejemplo, mediante el administrador de tareas, e identificado un programa que parece sospechoso, debe continuar con estos pasos:

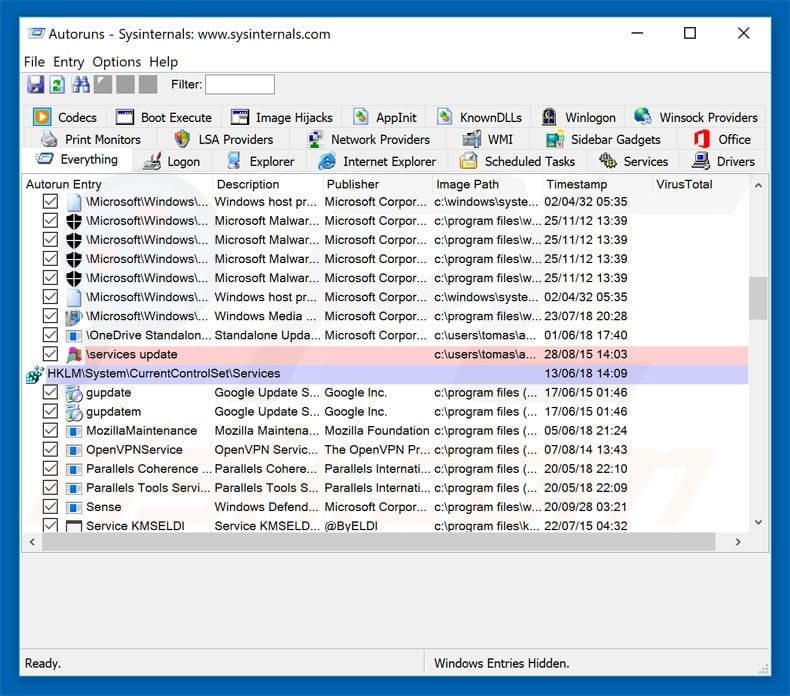

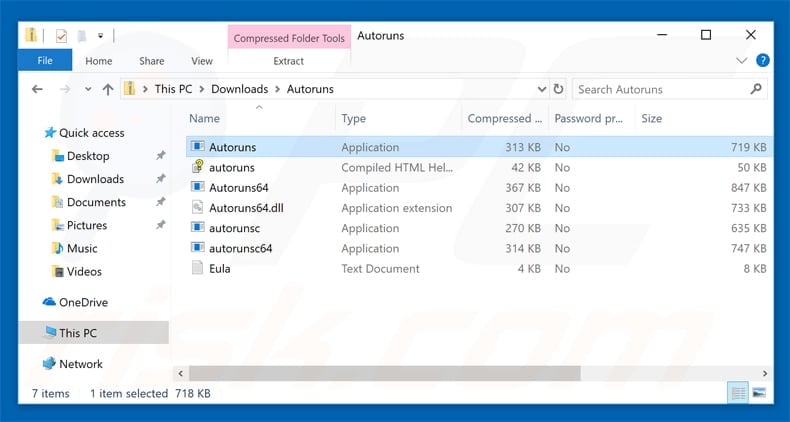

Descargue un programa llamado Autoruns. Este programa muestra las ubicaciones de las aplicaciones de inicio automático, el registro y el sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las ubicaciones de las aplicaciones de inicio automático, el registro y el sistema de archivos:

Reinicie su computadora en Modo seguro:

Reinicie su computadora en Modo seguro:

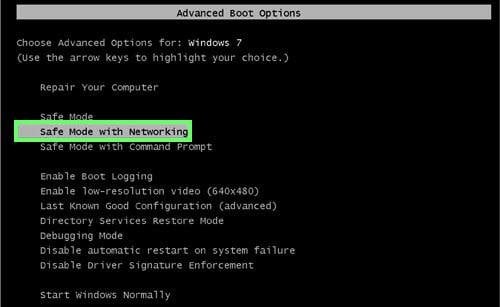

Usuarios de Windows XP y Windows 7: Inicie su computadora en Modo seguro. Haga clic en Inicio, haga clic en Apagar, haga clic en Reiniciar y haga clic en Aceptar. Durante el proceso de inicio del equipo, presione la tecla F8 del teclado varias veces hasta que vea el menú de opciones Avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Video que muestra cómo iniciar Windows 7 en «Modo seguro con redes»:

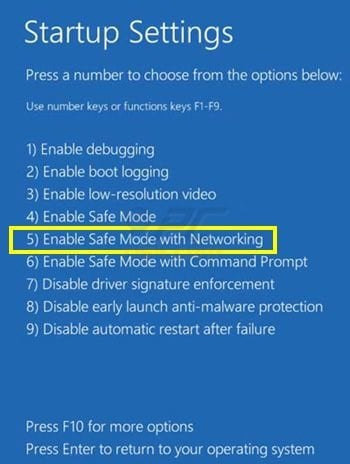

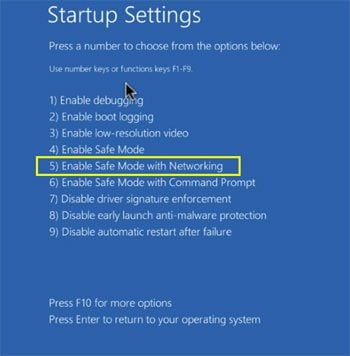

Usuarios de Windows 8: Iniciar Windows 8 es Modo seguro con redes: Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta «Configuración general del PC», seleccione Inicio avanzado. Haga clic en el botón «Reiniciar ahora». Su computadora se reiniciará en el «Menú de opciones avanzadas de inicio». Haga clic en el botón » Solucionar problemas «y, a continuación, haga clic en el botón» Opciones avanzadas». En la pantalla de opciones avanzadas, haga clic en «Configuración de inicio». Haga clic en el botón «Reiniciar». Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en modo seguro con conexión en red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con redes»:

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en» Reiniciar «mientras mantiene presionado el botón» Mayús » en su teclado. En la ventana «elegir una opción», haga clic en» Solucionar problemas», luego seleccione»Opciones avanzadas». En el menú de opciones avanzadas, seleccione » Configuración de inicio «y haga clic en el botón» Reiniciar». En la siguiente ventana, debe hacer clic en el botón» F5 » en su teclado. Esto reiniciará su sistema operativo en modo seguro con redes.

Vídeo que muestra cómo iniciar Windows 10 en «Modo seguro con redes»:

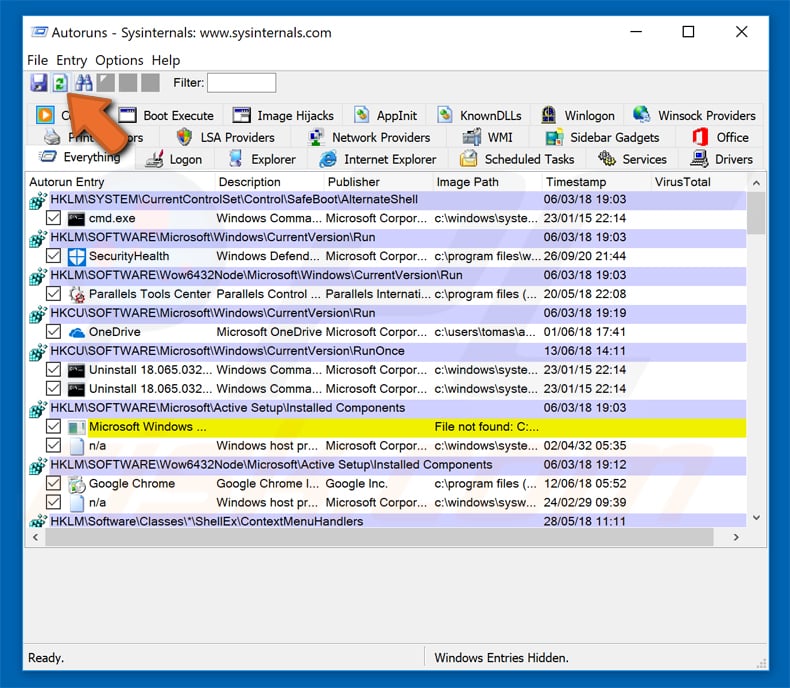

Extraiga el archivo descargado y ejecute las ejecuciones automáticas.archivo exe.

Extraiga el archivo descargado y ejecute las ejecuciones automáticas.archivo exe.

En la aplicación de Ejecución automática, haga clic en» Opciones «en la parte superior y desmarque las opciones» Ocultar ubicaciones vacías «y» Ocultar entradas de Windows». Después de este procedimiento, haga clic en el icono «Actualizar».

En la aplicación de Ejecución automática, haga clic en» Opciones «en la parte superior y desmarque las opciones» Ocultar ubicaciones vacías «y» Ocultar entradas de Windows». Después de este procedimiento, haga clic en el icono «Actualizar».

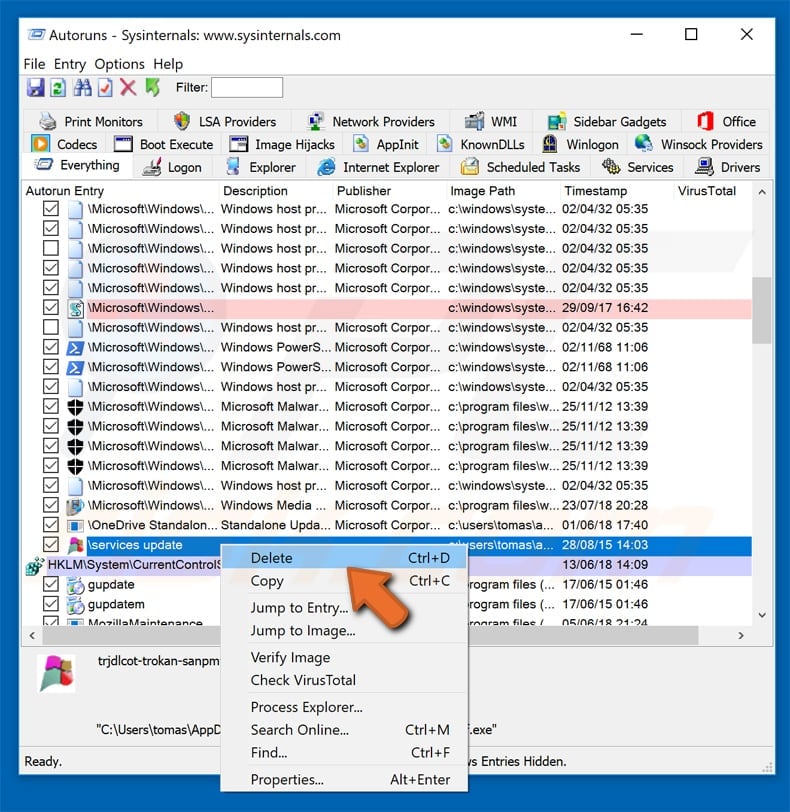

Compruebe la lista proporcionada por la aplicación de ejecución automática y localice el archivo de malware que desea eliminar.

Compruebe la lista proporcionada por la aplicación de ejecución automática y localice el archivo de malware que desea eliminar.

Debe escribir su ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta etapa, es muy importante evitar eliminar archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija «Eliminar».

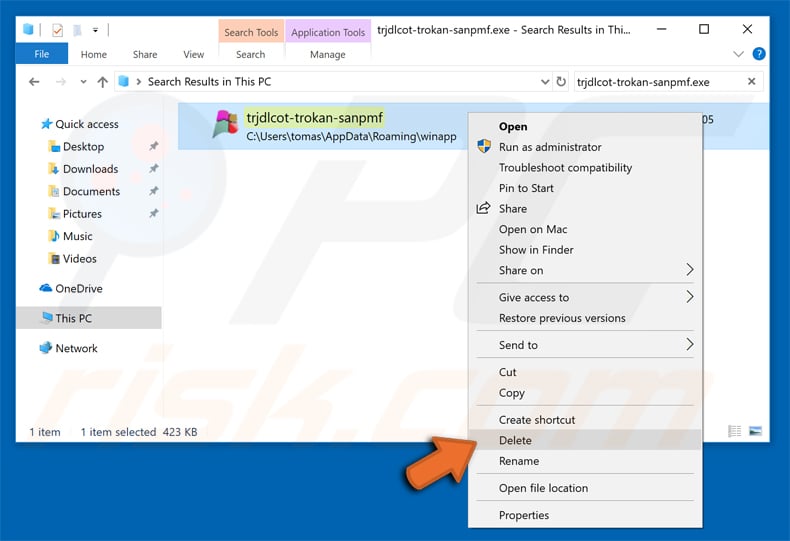

Después de eliminar el malware a través de la aplicación de ejecución automática (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debe eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no tiene estas habilidades, deje la eliminación de malware en los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que tratar de eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use software antivirus.

Para estar seguro de que su equipo está libre de infecciones de malware, le recomendamos escanearlo con Malwarebytes para Windows.