DDoS Ochranu , Technologie Příští Generace & Zajistit Rozvoj , Bezpečnost Operací

Notoricky známý Hack Fóra, Bloky, Dary, Ale Cybercrime Služeb Nárůst O Mathew J. Schwartz (euroinfosec) • listopad 1, 2016

- Úvěr Způsobilé

- Získat Povolení

správci a aktivátoři tzv.

Viz Také: Živý webinář / zmírnění rizik spojených se vzdálenou prací

tyto služby jsou často uváděny na trh jako nástroje pro zátěžové testování webových stránek poskytováním distribuovaných útoků odmítnutí služby na vyžádání. Ale nástroje už dlouho používán jednotlivci, kteří chtějí narušit jiných stránek a počítačové kriminality odborníci říkají, že může být zdrojem snadné peníze pro bezohlednými vývojáři a správci.

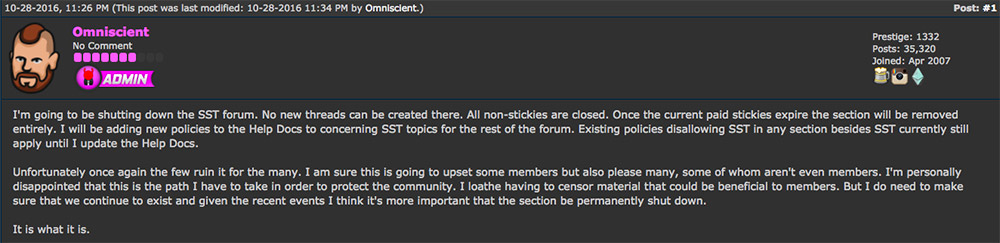

Na znamení, že vyšetřovatelé jsou věnovat více pozornosti k narušení stresser/booter služby, notoricky známý Hack Fóra, stránky, které odborníci na bezpečnost říkají, je ideální zejména pro skript kiddies a kyberkriminalitě rádoby, nedávno oznámila, že bude zavírat jeho Serveru Zátěžové Testování fóra.

“ bohužel opět těch pár to zničí pro mnohé. Jsem si jistý, že to rozruší některé členy,ale také potěší mnoho, někteří z nich nejsou ani členy, „správce webu Jesse „vševědoucí“ LaBrocca řekl v říjnu. Příspěvek 28. „Jsem osobně zklamán, že je to cesta, kterou musím podniknout, abych ochránil komunitu. Nesnáším cenzuru materiálu, který by mohl být pro poslance přínosný. Ale potřebuji se ujistit, že budeme i nadále existovat, a vzhledem k nedávným událostem jsem si, že to je více důležité, že část bude trvale vypnout.“

Co je ještě být viděn, nicméně, je-li tah Hack Fóra vede k snížení na vyžádání DDoS útoky (viz Cybercrime-as-a-Service Economy: Silnější, Než Kdy jindy).

On-demand DDoS útoky může být těžké sledovat, zejména v případě služeb operátorů, použití infikované koncové body k zahájení své útoky. K dnešnímu dni například není jasné, zda útoky DDoS spojené s infikovanými zařízeními internet of things-a malwarem IoT, jako je Mirai-byly spuštěny službami stresser/booter. Historicky však kyberzločinci infikovali pouze velké množství zařízení IoT, aby zpeněžili své úsilí nabídkou útoků DDoS na vyžádání.

v poslední době však došlo k řadě zatčení údajných provozovatelů streserů/booterů. V září například dva 18-rok-starý muži – Itaje Huri,.k.a. „P1st“ a „M30w,“ a Yarden Bidani,.k.a. „AppleJ4ck“ – byli zatčeni v Izraeli v FBI žádost v souvislosti s vyšetřováním do vDos stránky, které za předpokladu, DDoS útoky na vyžádání.

“ na základě schématu předplatného, počínaje 19 USD.99 za měsíc, desítky tisíc zákazníků zaplatil více než $600,000 v průběhu posledních dvou let vDos,“ podle nové DDoS útok trendy zprávy vydané Moskva-podle bezpečnostní firmy Kaspersky Lab. „Za pouhé čtyři měsíce mezi dubnem a červencem, vDos zahájila více než 277 milionů sekund čas útoku, nebo přibližně 8.81 let za útok provozu,“ dodává.

Europolu Vidí DDoS Škodlivý

hrozbu stresser/booter služby byl citován v Internetu Organizovaný Zločin Hodnocení pro rok 2016, zveřejněném v září EU pro prosazování práva zpravodajské agentury Europol, jako jeden z top cybercrime problémů, které policie v současné době bojuje.

„útoky DDoS stále rostou v intenzitě a složitosti, přičemž mnoho útoků mísí útoky síťové a aplikační vrstvy,“ píše se ve zprávě IOCTA. „Bootery/stresery jsou snadno dostupné jako služba, což představuje rostoucí počet útoků DDoS.“Takové služby se často používají také k vydírání obětí.

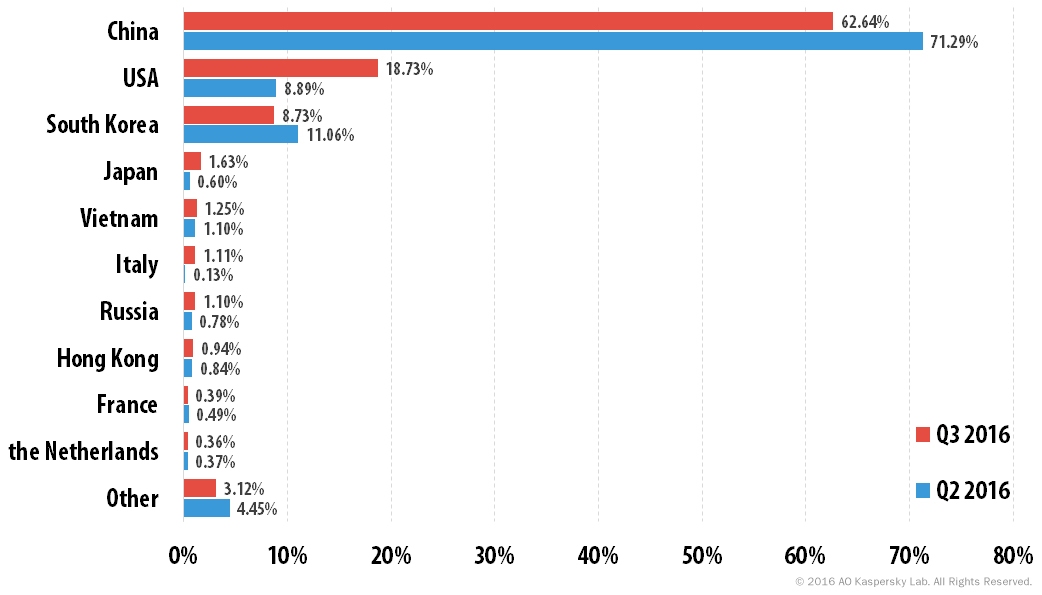

problém má mezinárodní rozsah. Kaspersky Lab tvrdí, že od července do září, horní zemích hosting obětí cílené DDoS útoky byly Čína, Spojené Státy a Jižní Korea. Podle ní zůstává synagoga zdaleka nejrozšířenějším typem DDoS útoku.

DDoS útoky: nejvíce cílené země

související zatčení pokračují

ale Europol říká, že probíhají související snahy o narušení DDoS. „Poskytovatelé přebírají větší odpovědnost za bezpečnost a zdraví svých vlastních sítí a služeb,“ uvádí zpráva IOCTA. Kromě toho, „Isp jsou aktivně detekci a filtrování DDoS útoků, prováděcích norem, jako je BCP38 ke snížení IP spoofing, detekce podvodného přihlášení a další škodlivé aktivity.“

orgány činné v trestním řízení také pokračují ve vyšetřování služeb stresser/booter i jejich uživatelů. Ale bezpečnostní experti říkají, že takové snahy jsou komplikované v části tím, že relativní snadnost, s níž tyto služby mohou být navrženy tak, hostované nebo obstaral, stejně jako trestní zisky spuštěním stresser/booter služby.

v loňském roce například britská policie v rámci „Operace Vivarium“ zatkla čtyři osoby-15letého, 16letého a dvou 18letých – pro podezření, že použili službu DDoS na vyžádání ještěrky. Policie uvedla, že podezřelí koupili attack time “ pomocí alternativních platebních služeb, jako je Bitcoin, ve snaze zůstat v anonymitě.“

Předchozí stresser/booter zatýkání – včetně podezření na vůdce za Lizard Squad skupiny – v některých případech ukázalo, že i oni jsou, právně vzato, pouze děti, alespoň, když se poprvé navrhl a začal prodávat takové služby.

Titan Stresser Admin přiznal,

totéž platí pro 19-rok-starý Adam Mudd v Anglii, který běžel „Titan Stresser,“ služba, policie říká, že byl využit mezinárodní uživatele, aby zahájila 1,8 milionu útoky přes dva roky.

V Říjnu. 21, Mudd přiznal u Ústředního Trestního Soudu pro Anglii a Wales v Londýně – lépe známý jako Old Bailey – tři související poplatky: dva případy zneužití počítače, vztahující se k vytváření a správě jeho stresor nástroj; a jeden hrabě z praní špinavých peněz v souvislosti s finanční zisky prostřednictvím jeho stresor nástroj používán ostatními. Přiznal také, že při testování svého nástroje napadl svou starou vysokou školu – jako žák studující informatiku.

Podle anglických Východní Oblasti Speciální Operace Jednotky, Mudd vydělal více než 300.000 liber ($365,000), než se otočil 18 let, a tvrdí, že od září 2013 do Března 2015, jeho služby byl použit k zahájení 1,8 milionu útoky. Státní zástupce u soudu řekl, že on nejprve se vyvíjela software, když mu bylo pouhých 15 let, a že on používal to sám 594 krát proti 181 jednotlivé IP adresy, využívající uživatelské jméno „themuddfamily,“ britský Evening Standard zprávy, a dodal, že služba přihlášen každý útok – a související uživatelské jméno – že je spuštěn.

ještěři se naučili od Mudda

také říkali, že Muddův software byl zkopírován ještěrkou a stal se základem pro jeho službu ještěrky.

Mudd byl propuštěn na kauci – pod podmínkou, že nebude používat žádná zařízení připojená k internetu-až do prosince. 16, když čelí rozsudku, a soudce Michael Topolski naznačil, že by mohl sloužit čas v ústavu pro mladé pachatele, Evening Standard hlásí. Dodává, že Mudd zástupce, Ben Cooper, řekl soudu, že jeho klient byl diagnostikován jako autista, je v současnosti podstupují psychologické vyšetření, žije s rodiči a pracuje jako hotelový portýr.

„Adam Mudd případě je politováníhodné, protože tento mladý muž má evidentně hodně zručnosti, ale on byl s využitím, že talent pro osobní zisk na úkor ostatních,“ Detektiv Inspektor Martin Peters, vedoucí z Východní Oblasti Speciální Operace Jednotky cybercrime týmu, který zatkl Mudd, uvedl v prohlášení, které vydala poté, co podezřelý se přiznal.

“ chceme dát jasně najevo, že není naším přáním zbytečně kriminalizovat mladé lidi, ale chceme tyto dovednosti využít dříve, než se urychlí v kriminalitu,“ dodal Peters.