DDoS Beskyttelse , Neste Generasjons Teknologier & Sikker Utvikling , Sikkerhetsoperasjoner

Beryktede Hackfora Blokkerer Tilbud, Men Cyberkriminalitetstjenester Øker På Mathew J. Schwartz (euroinfosec • * November 1, 2016

- Kreditt Kvalifisert

- Få Tillatelse

administratorer og enablers av såkalte stresser/booter-tjenester kan føle litt varme.

Se Også: Live Webinar | Redusere Risikoen Forbundet Med Eksternt Arbeid

Slike tjenester markedsføres ofte som verktøy for stresstesting av nettstedet ved å tilby distribuerte tjenestenektangrep på forespørsel. Men verktøyene har lenge vært brukt av personer som ønsker å forstyrre andres nettsteder, og eksperter på nettkriminalitet sier at de kan være en kilde til enkle penger for skruppelløse utviklere og administratorer.

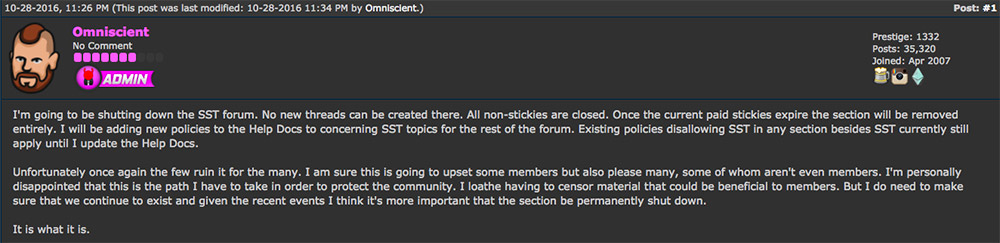

i et tegn på at etterforskerne betaler mer oppmerksomhet til å forstyrre stresser/booter tjenester, den beryktede Hack Fora, et nettsted som sikkerhetseksperter sier henvender spesielt til script kiddies og nettkriminalitet wannabes, nylig annonsert at Det vil være å stenge Ned Sin Server Stresstesting forum.

» Dessverre nok en gang de få ødelegge det for mange. Jeg er sikker på at dette kommer til å uroe noen medlemmer, men også ta mange, noen av dem er ikke engang medlemmer, «site admin Jesse «Allvitende» LaBrocca sa I En Oktober. 28 innlegg. «Jeg er personlig skuffet over at dette er veien jeg må ta for å beskytte samfunnet. Jeg hater å måtte sensurere materiale som kan være gunstig for medlemmene. Men jeg må sørge for at vi fortsetter å eksistere, og gitt de siste hendelsene tror jeg det er viktigere at delen blir permanent stengt.»

det som ennå ikke er sett, er imidlertid om flyttingen Av Hackfora fører til reduksjon av ddos-angrep på forespørsel (se Cybercrime-as-A-Service Economy: Sterkere Enn Noensinne).

DDoS-angrep på forespørsel kan være vanskelig å spore, spesielt hvis tjenesteoperatører bruker infiserte endepunkter for å starte angrepene sine. Til dags dato er det for eksempel uklart om Rekordinnstillingen DDoS-angrep knyttet til infiserte internet of things-enheter-og Iot – malware som Mirai-har blitt lansert av stresser/booter services. Men historisk har cyberkriminelle bare smittet et stort antall iot-enheter for å tjene penger på deres innsats ved å tilby DDoS-angrep på forespørsel.

Nylig har Det imidlertid vært en rekke arrestasjoner av påståtte stresser / booteroperatører. I September ble for eksempel to 18 år gamle menn-Itay Huri, aka «P1st» og «M30w» og Yarden Bidani, aka «AppleJ4ck»-arrestert I Israel på FBIS forespørsel i forbindelse med en undersøkelse av vDos-siden, som ga DDoS-angrep på forespørsel.

» Basert på en abonnementsordning, fra $19.99 per måned betalte titusenvis av kunder mer enn $ 600 000 de siste to årene til vDos,» ifølge En Ny DDoS attack trends-rapport utgitt Av Moskva-baserte Sikkerhetsfirmaet Kaspersky Lab. «På bare fire måneder mellom April og juli lanserte vDos mer enn 277 millioner sekunder angrepstid, eller omtrent 8,81 års verdi av angrepstrafikk,» legger det til.

Europol Ser DDoS Trussel

trusselen fra stresser / booter-tjenester ble sitert I Internet Organized Crime Assessment for 2016, publisert i September Av EUS rettshåndhevelse intelligence agency Europol, som en av de største cyberkriminalitetsutfordringene som politiet for tiden kjemper mot.

«DDoS-angrep fortsetter å vokse i intensitet og kompleksitet, med mange angrep som blander nettverks-og applikasjonslagangrep,» leser iocta-rapporten. «Booters / stressers er lett tilgjengelige som en tjeneste, og regner med et økende antall DDoS-angrep.»Slike tjenester brukes ofte også til å presse ofre .

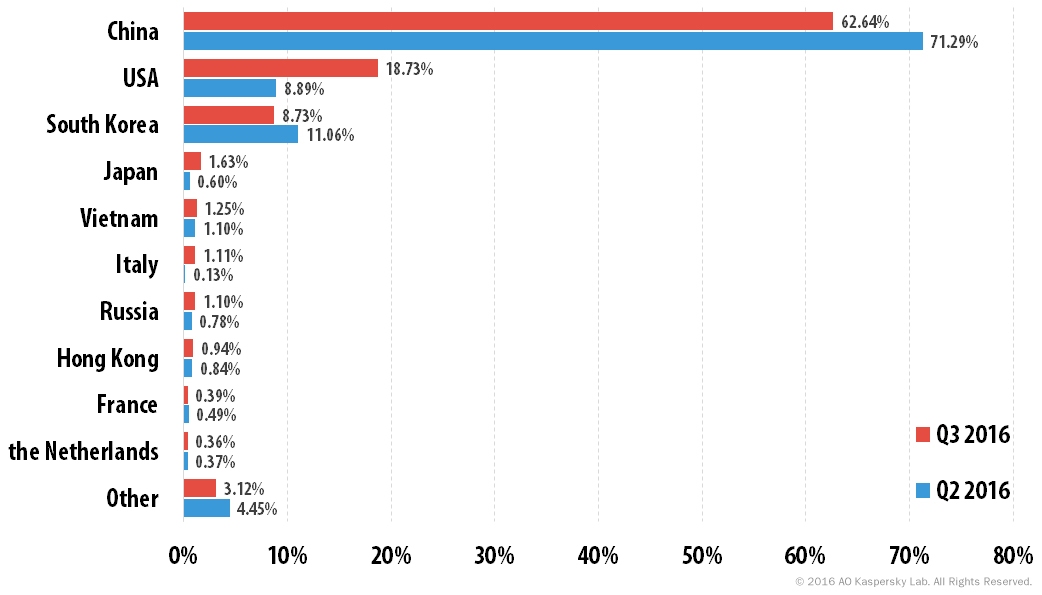

problemet er internasjonalt i omfang. Kaspersky Lab sier at Fra juli til September var de beste landene som var vert for Ofre målrettet Av DDoS-angrep, Kina, Usa og Sør-Korea. DET sa syn flom forblir langt den mest utbredte Typen DDoS-angrep.

DDoS-Angrep: Mest Målrettede Land

Relaterte Arrestasjoner Fortsetter

Men Europol sier at relaterte DDoS-forstyrrelser er i gang. «Leverandører tar mer ansvar for sikkerheten og helsen til sine egne nettverk og tjenester,» ifølge iocta-rapporten. I Tillegg er » Internett-Leverandører aktivt oppdager Og filtrerer DDoS-angrep, implementerer standarder som BCP38 for å redusere IP-spoofing, oppdage falske pålogginger og annen ondsinnet aktivitet.»

Rettshåndhevende organer fortsetter også å undersøke stresser / booter-tjenester, så vel som deres brukere. Men sikkerhetseksperter sier at slik innsats er komplisert delvis av den relative enkelheten som slike tjenester kan utformes, vert eller anskaffet, samt den kriminelle fortjenesten som skal gjøres ved å kjøre en stresser/booter-tjeneste.

I fjor, for eksempel, som en del av «Operation Vivarium», arresterte Britisk politi fire personer-en 15 år gammel, 16 år gammel og to 18-åringer-på mistanke om å ha brukt Lizard Squad ‘ S Lizard Stresser DDoS – on-demand service. Politiet sa de mistenkte kjøpte angrep tid » ved hjelp av alternative betalingstjenester som Bitcoin i et forsøk på å være anonym.»

Tidligere stress – / booter-arrestasjoner-inkludert mistenkte ledere bak Lizard Squad-gruppen-viste i noen tilfeller at de også var lovlig sett bare barn, i hvert fall da de først designet og begynte å selge slike tjenester.

Titan Stresser Admin Trygler Skyldig

det samme gjelder for 19-åringen Adam Mudd I England, som kjørte «Titan Stresser,» en tjeneste som politiet sier ble tappet av internasjonale brukere å lansere 1,8 millioner angrep over to år.

På Okt. 21, mudd erklærte seg skyldig I Central Criminal Court Of England og Wales I London-bedre kjent som Old Bailey – til tre relaterte kostnader: to tilfeller av misbruk av datamaskinen, knyttet til å skape og administrere hans stressor verktøy; og ett tilfelle av hvitvasking av penger i forhold til økonomiske gevinster gjort via hans stressor verktøy som brukes av andre. Han innrømmet også å angripe sin gamle høyskole – som elev som studerer datavitenskap – mens han testet sitt verktøy.

Ifølge Englands Eastern Region Special Operations Unit tjente Mudd mer enn £300 000 ($365 000) før Han ble 18 år gammel, og hevder at fra September 2013 Til Mars 2015 ble hans tjeneste brukt til å lansere 1,8 millioner angrep. Anklagere sa i retten at han først utviklet programvaren da han var bare 15 år gammel, og at han brukte den selv 594 ganger mot 181 individuelle IP-adresser, med brukernavnet «themuddfamily», Storbritannias Evening Standard-rapporter, og la til at tjenesten logget hvert angrep-og relatert brukernavn-som den lanserte.

Øgler Lært Av Mudd

De sa Også At Mudds programvare ble kopiert av Lizard Squad, og ble grunnlaget for Sin Lizard Stresser-tjeneste.

Mudd har blitt frigjort mot kausjon-på betingelse av ikke å bruke noen internett-tilkoblede enheter – Til Desember. 16, når Han står overfor straffeutmålingen, og Dommer Michael Topolski indikerte at han kan tjene tid i en ung lovbrytere institusjon, Evening Standard rapporter. Det legger Til At Mudd advokat, Ben Cooper, fortalte retten at hans klient har blitt diagnostisert som autistisk, gjennomgår for tiden psykologisk evaluering, bor sammen med sine foreldre og jobber som hotellportier.

«Adam Mudd saken er en beklagelig en, fordi denne unge mannen klart har mye dyktighet, men han har vært å utnytte det talentet for personlig vinning på bekostning av andre,» Detektiv Inspektør Martin Peters, leder Av Eastern Region Special Operations Unit cybercrime team, som arresterte Mudd, sa i en uttalelse etter den mistenkte erklærte seg skyldig.

» Vi ønsker å gjøre det klart at det ikke er vårt ønske om å unødvendig kriminalisere unge mennesker, men ønsker å utnytte disse ferdighetene før de akselererer til kriminalitet, » la Peters til.