a Telnet egy olyan protokoll, amely lehetővé teszi számunkra, hogy hozzáférjünk egy távoli eszközhöz annak vezérléséhez, valamint a protokollon keresztül történő csatlakozáshoz használt programhoz. A Telnet protokoll az ssh “olcsó” verziója, titkosítatlan, érzékeny a szippantásra és a középső támadásokra, alapértelmezés szerint a Telnet portot le kell zárni.

a telnet program, amely nem a Telnet protokoll, hasznos lehet A portállapotok tesztelésére, amelyet ez az oktatóanyag megmagyaráz. Az ok, amiért ez a protokoll hasznos a különböző protokollokhoz, például a POP-hoz való csatlakozáshoz, az, hogy mindkét protokoll támogatja az egyszerű szöveget (ami a fő problémájuk, és miért nem szabad ilyen szolgáltatásokat használni).

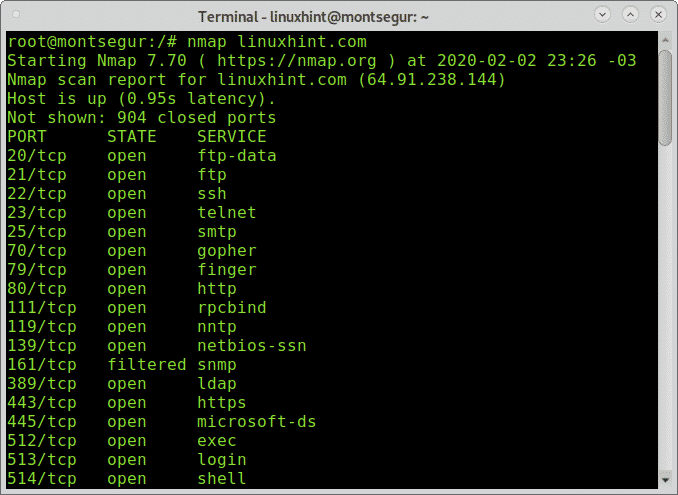

portok ellenőrzése indítás előtt:

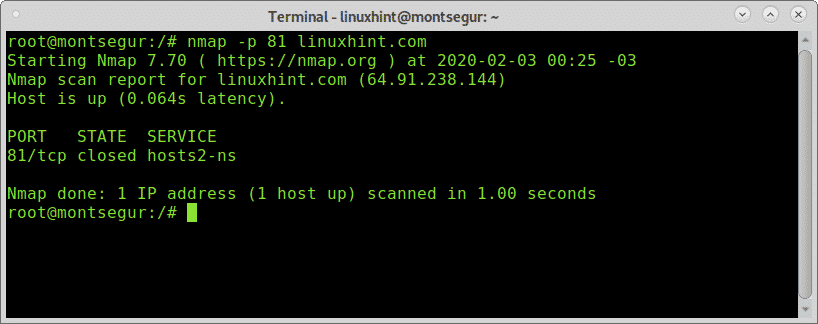

mielőtt a telnet-tel kezdenénk, nézzünk meg az Nmap-nél néhány portot a mintacélon (linuxhint.com).

a Telnet használatának megkezdése bizonyos portokhoz tesztelési célokra:

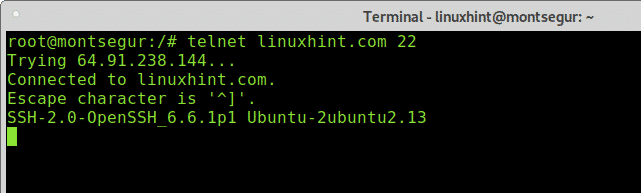

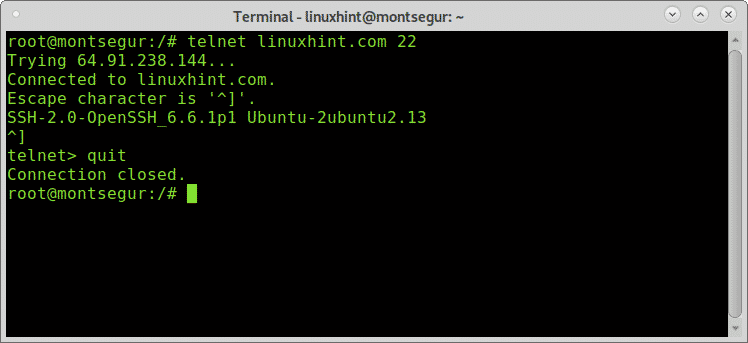

miután megtudtuk a nyitott portokról, elkezdhetjük a tesztek indítását, próbáljuk meg a 22-es portot (ssh), a konzolon írja be a “telnet <cél > < port>” parancsot az alábbiak szerint:

amint az alábbi példában látható, a kimenet azt mondja, hogy csatlakozom linuxhint.com, ezért a port nyitva van.

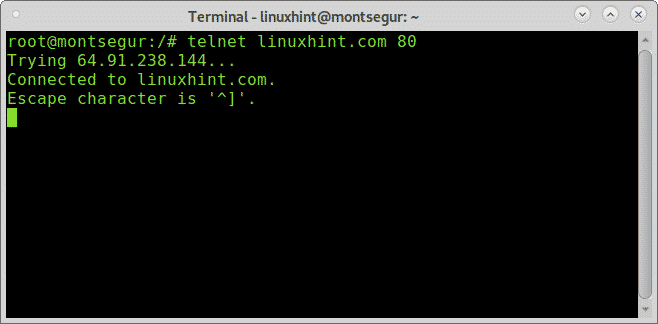

próbáljuk meg ugyanezt a 80-as porton (http):

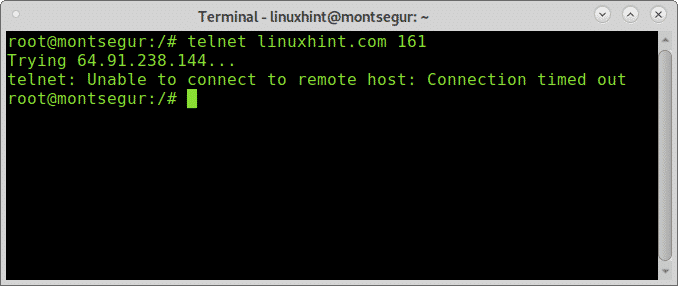

a kimenet hasonló a 80-as porthoz, most próbáljuk meg a 161-es portot, amely az Nmap szerint szűrve van:

amint látja, a szűrt port nem tette lehetővé a kapcsolat létrehozását, ami időtúllépési hibát eredményezett.

most próbáljuk meg a Telnet-et egy zárt (nem szűrt) port Ellen, ebben a példában a 81-es portot fogom használni. Mivel az Nmap nem számolt be a zárt portokról a folytatás előtt, megerősítem, hogy zárva van, az adott port beolvasásával a-p jelzővel:

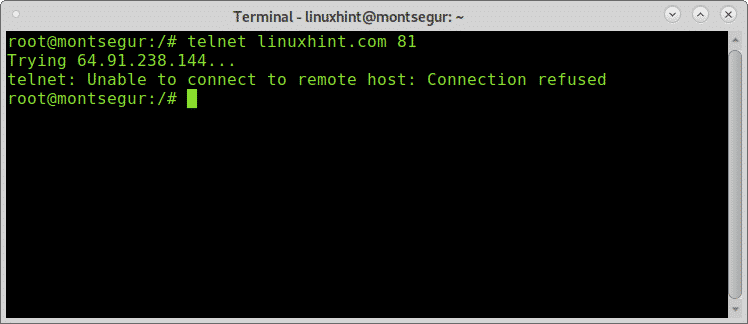

miután megerősítette, hogy a port zárva van, teszteljük a Telnet segítségével:

mint látható, a kapcsolat nem jött létre, és a hiba más, mint a szűrt port mutatja “kapcsolat elutasítva”.

a létrehozott kapcsolat bezárásához nyomja meg a CTRL+] billentyűkombinációt, és a:

ezután írja be a “Kilépés” parancsot, majd nyomja meg az ENTER billentyűt.

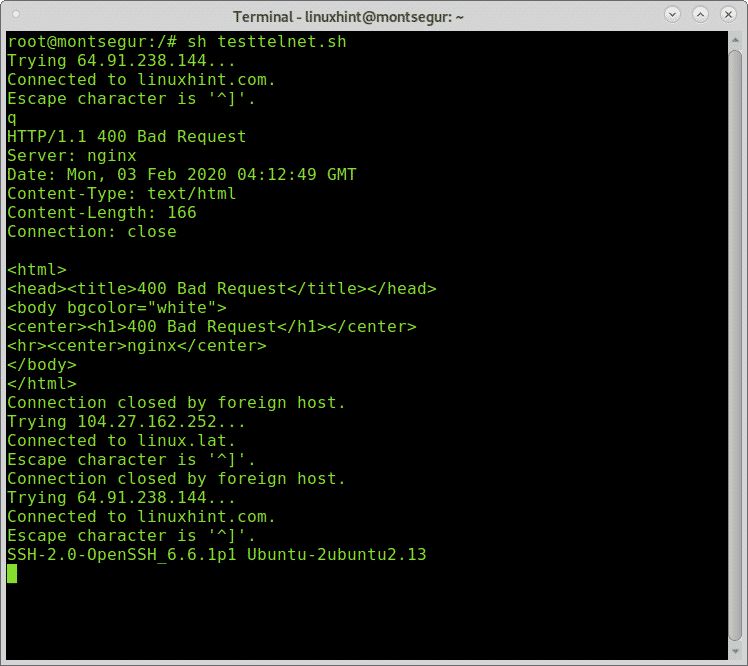

Linux alatt könnyedén írhatsz egy kis shell szkriptet, hogy a telneten keresztül csatlakozhass különböző célokhoz és portokhoz.

nyissa meg a nano-t és hozzon létre egy fájlt multipletelnet.sh a következő tartalommal belül:

#! /bin/bash#The first uncommented line will connect to linuxhint.com through port $telnet linuxhint.com 80#The second uncommented line will connect to linux.lat through ssh.telnet linux.lat 22#The third uncommented line will connect to linuxhint.com through sshtelnet linuxhint.com 22

a kapcsolatok csak az előző bezárása után indulnak el, bármelyik karakter átadásával bezárhatja a kapcsolatot, a fenti példában “q” – t adtam át.

mégis, ha egyszerre több portot és célt akarunk tesztelni, a Telnet nem a legjobb megoldás, amihez Nmap és hasonló eszközök vannak

a Telnet-ről:

mint korábban említettük, a Telnet egy titkosítatlan protokoll, amely sebezhető a szippantókkal szemben, bármely támadó egyszerű szövegben elfoghatja az ügyfél és a szerver közötti kommunikációt, amely érzékeny információkhoz, például jelszavakhoz fér hozzá.

a hitelesítési módszerek hiánya lehetővé teszi a lehetséges támadók számára a két csomópont között küldött csomagok módosítását is.

emiatt a Telnet-et gyorsan felváltotta az SSH (Secure Shell), amely különféle hitelesítési módszereket biztosít, és titkosítja a csomópontok közötti teljes kommunikációt.

bónusz: bizonyos portok tesztelése az Nmap segítségével:

az Nmap segítségével sokkal többet tudunk megtenni, mint a Telnet segítségével, megtanulhatjuk a port mögött futó program verzióját, sőt tesztelhetjük a sebezhetőségeket is.

egy adott port vizsgálata a szolgáltatás biztonsági réseinek megkereséséhez:

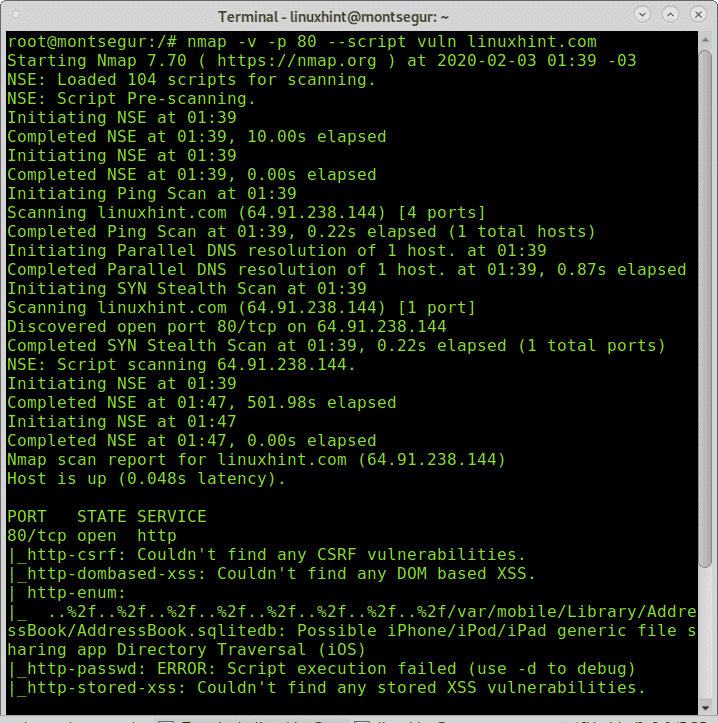

a következő példa a 80-as portot vizsgálja linuxhint.com az Nmap NSE script vuln meghívása a sérülékenységeket kereső támadó szkriptek tesztelésére:

mint látható, mivel az LinuxHint.com szerver nem találtak sebezhetőséget.

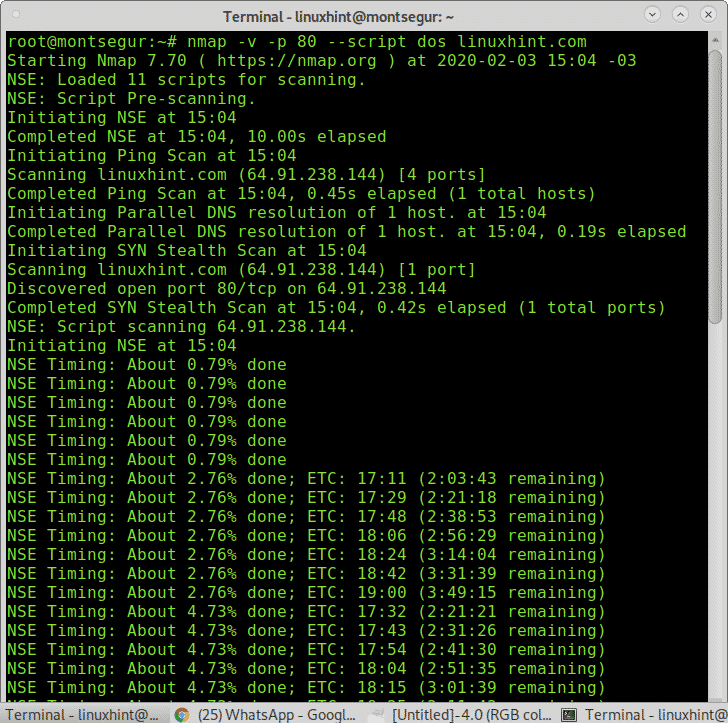

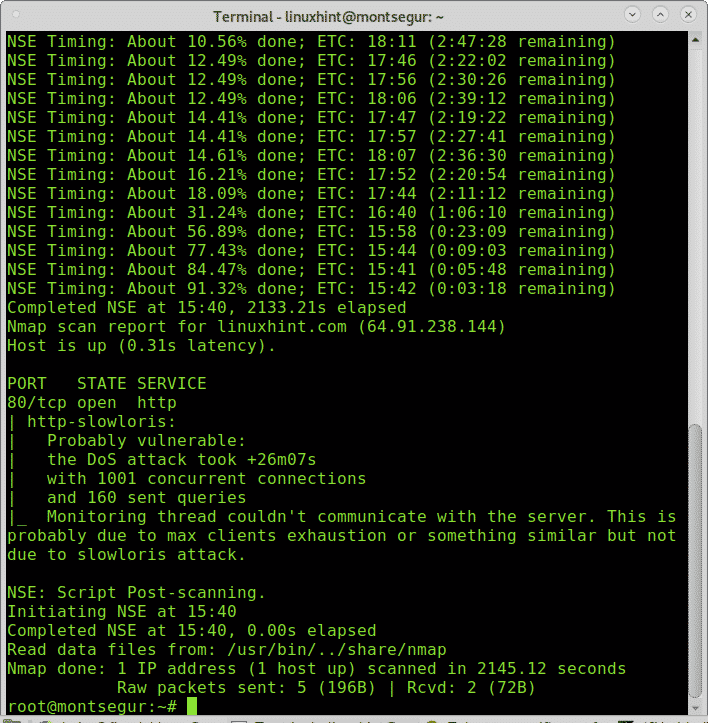

lehetőség van egy adott port átvizsgálására egy adott biztonsági rés után; a következő példa bemutatja, hogyan lehet egy portot az Nmap segítségével dos sebezhetőségek felkutatására:

mint látható, az Nmap talált egy lehetséges sebezhetőséget (ebben az esetben hamis pozitív volt).

megtalálható egy csomó kiváló minőségű oktatóanyagok különböző port szkennelési technikák https://linuxhint.com/?s=scan+ports.

remélem, hasznosnak találta ezt a bemutatót a Telnet-en egy adott portra tesztelési célokra. Kövesse LinuxHint további tippeket és frissítéseket a Linux és a hálózati